在勒索軟體 (Ransomware) 橫行的今天,資安界流傳著一句話:「備份是最後一道防線」。但如果這道防線本身也連在網路上,那它很可能也會隨著駭客入侵內網,跟著主機一起被加密鎖死。

傳統的「3-2-1 備份原則」中,那個「1」代表的「離線備份 (Offline)」往往最難執行,因為要長期將資料儲存在與網路斷開連接的實體媒體上(如外接硬碟、USB、磁帶),還要拔網路線,整個流程相當耗費時間,如果要提高自動化的程度來做離線備份的成本會相當高昂,但這種嚴格的方式能確保資料無法被網路駭客或勒索軟體存取、加密或刪除,具備相當極高的安全性。

這次 CyberQ 要實測 QNAP HBS 3 (Hybrid Backup Sync) 的殺手級功能 Airgap+,被稱為氣隙隔離的 Airgap 離線備份的升級版本,搭配 QNAP 的網管型交換器 (QSW 系列),看看它如何實現「備份時才連線,平時就斷網」的全自動化離線保護。

測試環境打造出不可見的備份路徑

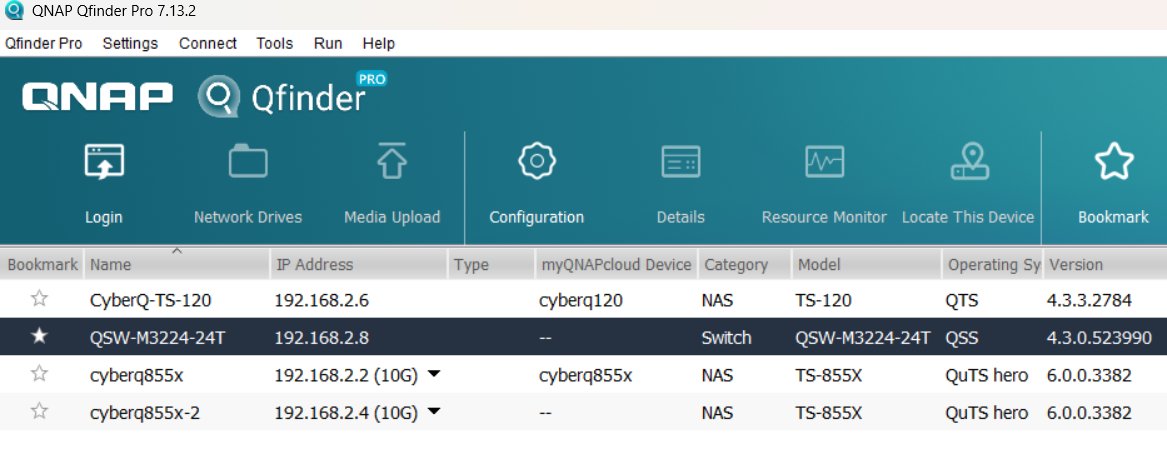

本次實測使用了以下設備,這是很容易建構的企業級或進階用戶的日常備份架構:

來源 NAS (Source): QNAP TS-855X (IP: 192.168.2.2)

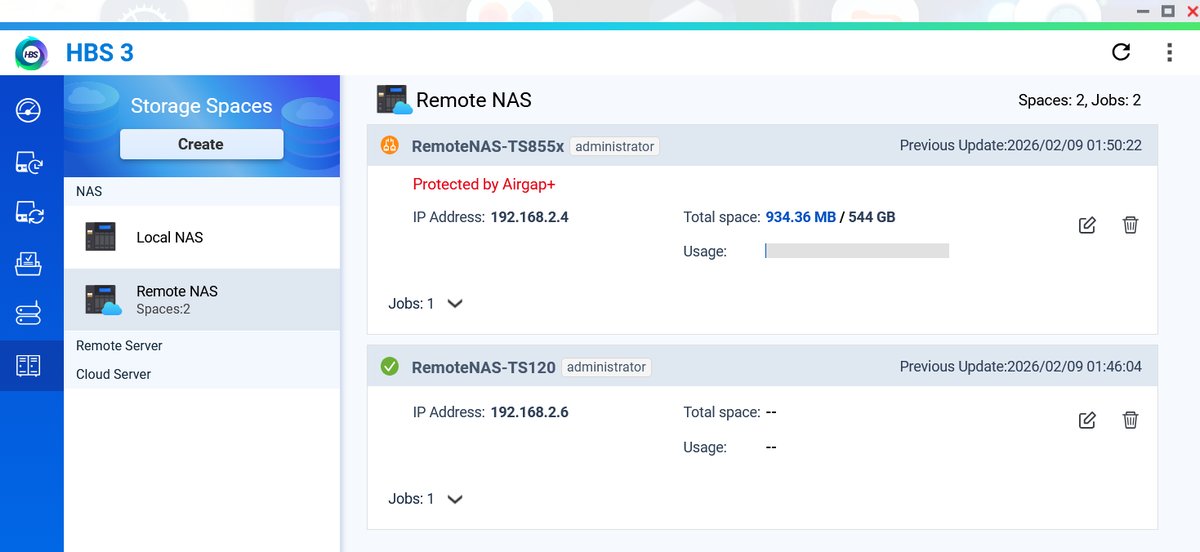

備份目的 NAS (Destination): QNAP TS-855X (IP: 192.168.2.4)

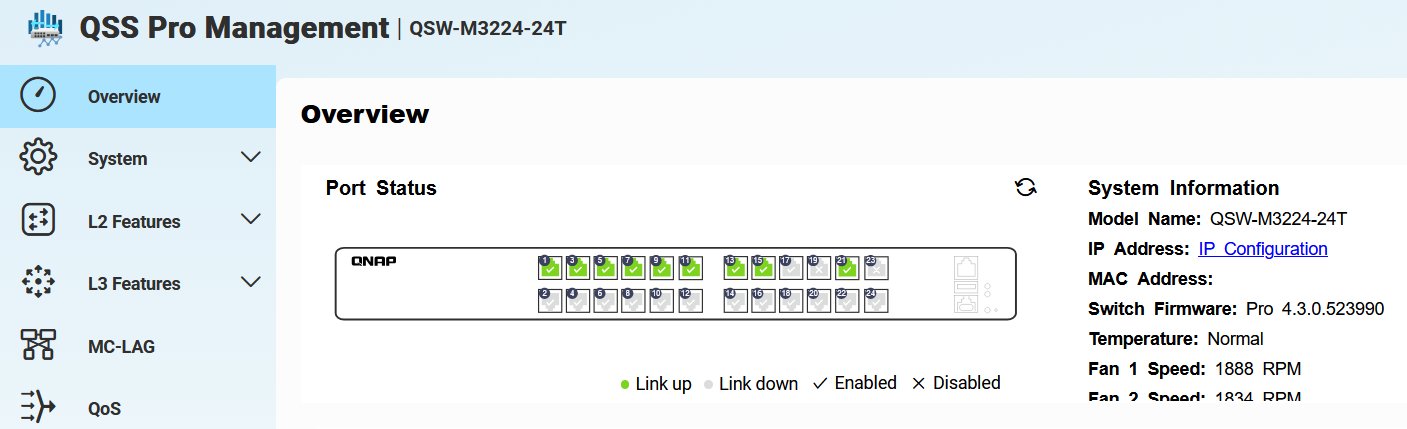

關鍵核心 (The Airgap+ Gatekeeper): QNAP QSW-M3224-24T 10GbE 網管型交換器 (IP: 192.168.2.8)

這台 QSW 交換器就是 Airgap+ 的靈魂所在。透過 QNAP 的 QSS 交換器作業系統與 HBS 3 備份專業軟體聯動,它能在物理層級(Port Level)控制備份 NAS 的連線狀態。

設定步驟拆解:三步啟用「隱形盾牌」

1、綁定交換器權限 (The Handshake)

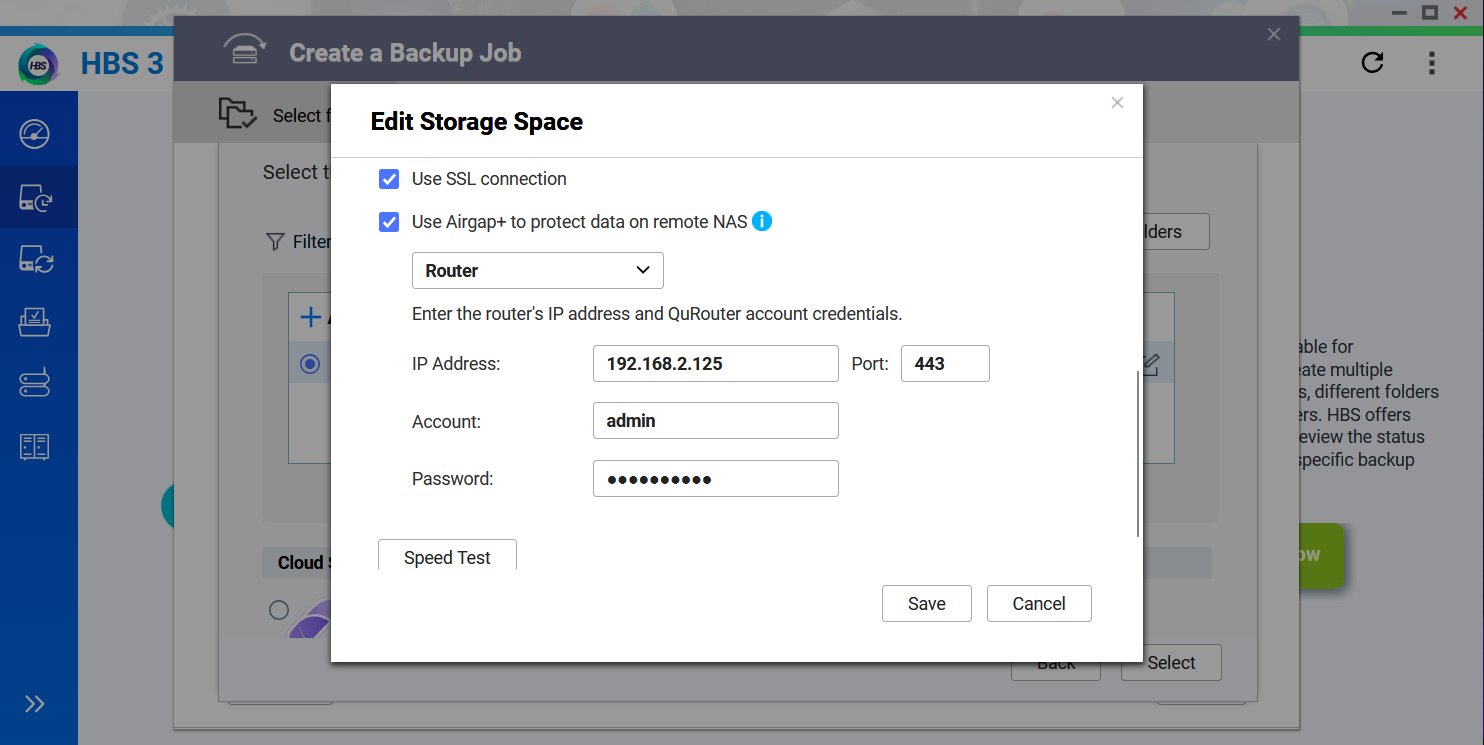

首先,在來源 NAS 的 HBS 3 中建立遠端儲存空間時,我們會發現一個新選項:「使用 Airgap+ 保護遠端 NAS 上的資料」 (Use Airgap+ to protect data on remote NAS)。

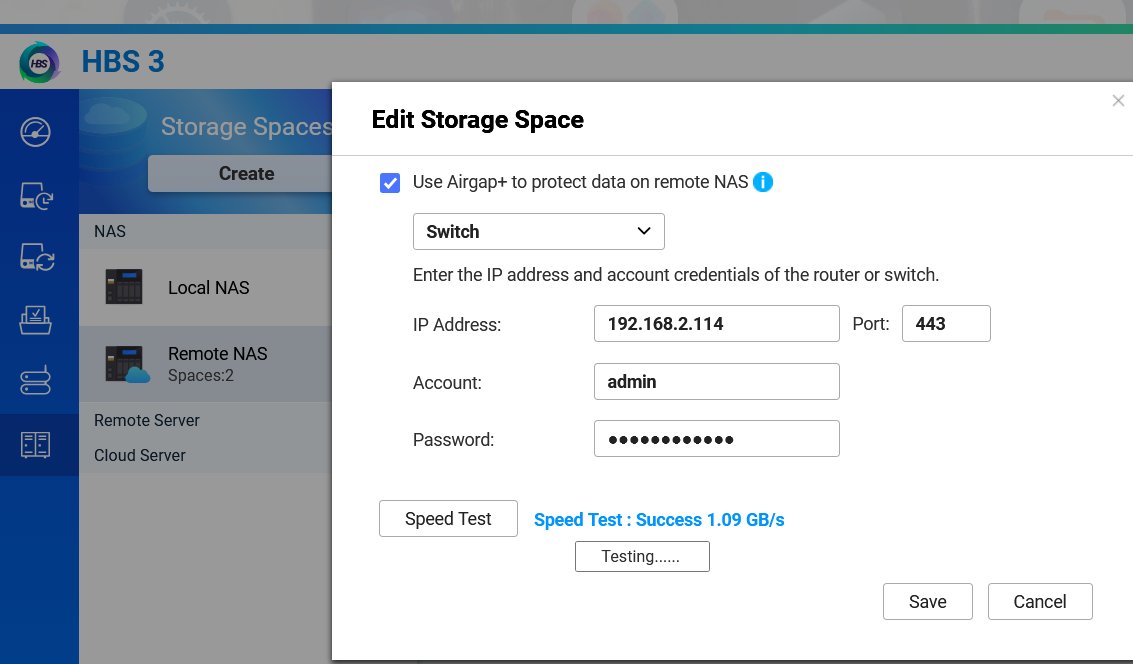

如下圖所示,我們勾選此選項,選擇裝置類型為「Switch」交換器 (另一個選項是 Router 路由器),並輸入交換器的 IP 位址(本例為 192.168.2.114)與管理員帳號密碼。系統會自動進行速度測試,我們可以看到在 10GbE 環境下跑出了 1.09 GB/s 的優異成績,確認連線品質無虞。

2、驗證 Airgap+ 狀態

設定完成後,回到 HBS 3 的儲存空間列表。你會看到遠端 NAS (RemoteNAS-TS855x) 的狀態欄出現了一行紅色的 Protected by Airgap+ 字樣。這代表 HBS 3 已經成功接管了交換器對該 Port 的保護和連網控制權。

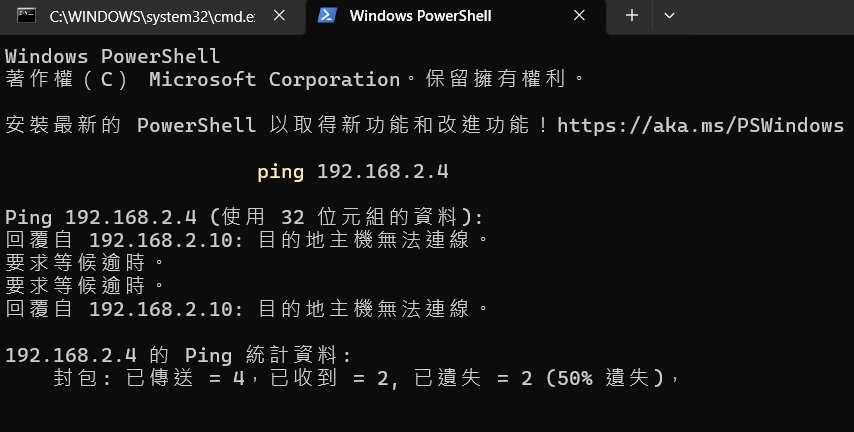

3、見證「斷網」時刻 (The Ping Test)

這功能真的有效嗎?讓 HBS 進行備份任務後,我們直接打開 PowerShell 對備份 NAS (192.168.2.4) 進行 Ping 測試。

結果如下圖:

這就是 Airgap+ 的威力,當備份任務沒有在執行的時候,備份 NAS 對於區域網路內的所有裝置(包括你的電腦、潛伏的勒索軟體)來說,是完全不存在的 (Destination host unreachable)。網路封包在交換器端就被阻斷了,駭客根本掃描不到這台機器,自然也無法進行攻擊。

在這台 QSW-M3224-24T 交換器的管理介面中,被保護的那一個連接埠是連接這個第二台 NAS 設備的,在介面中會顯示為 Disable,本例是第 19 Port 被保護到。

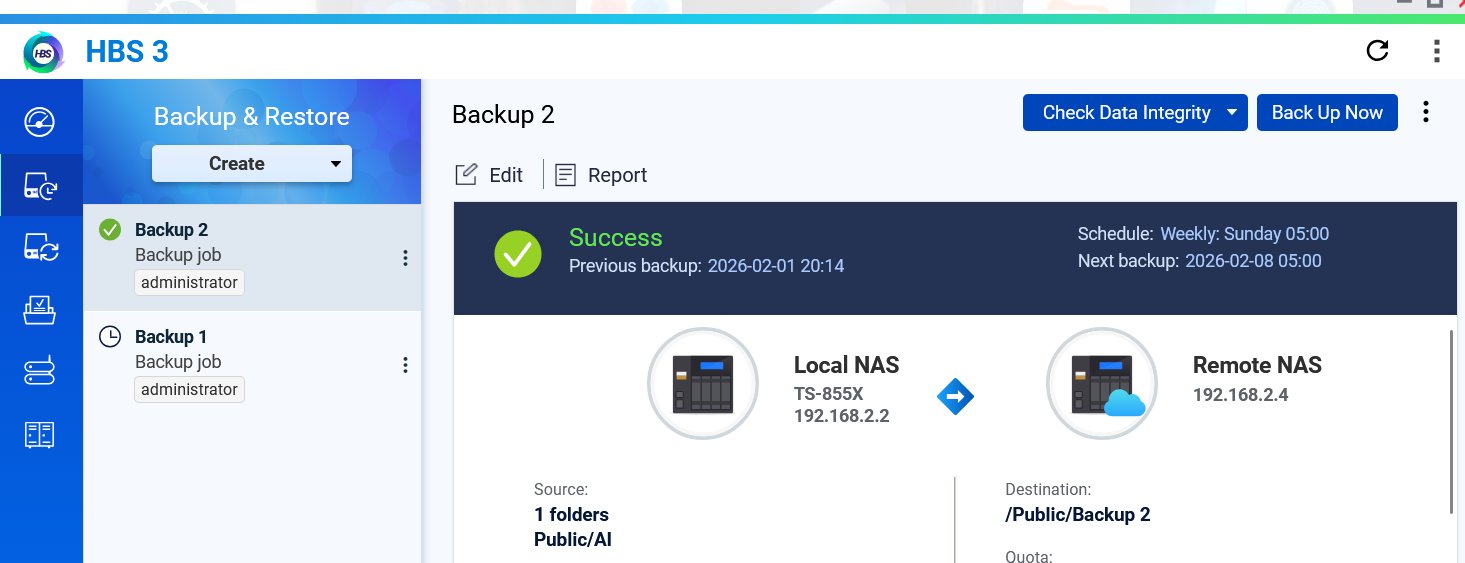

備份任務設定:自動化的開關

Airgap+ 的精髓在於「自動化」。我們不需要人工介入開關 Port,只需像平常一樣設定備份排程,就不用和傳統說要做離線備份,要拔網路線,用傳統離線備份設備的麻煩和曠日廢時。

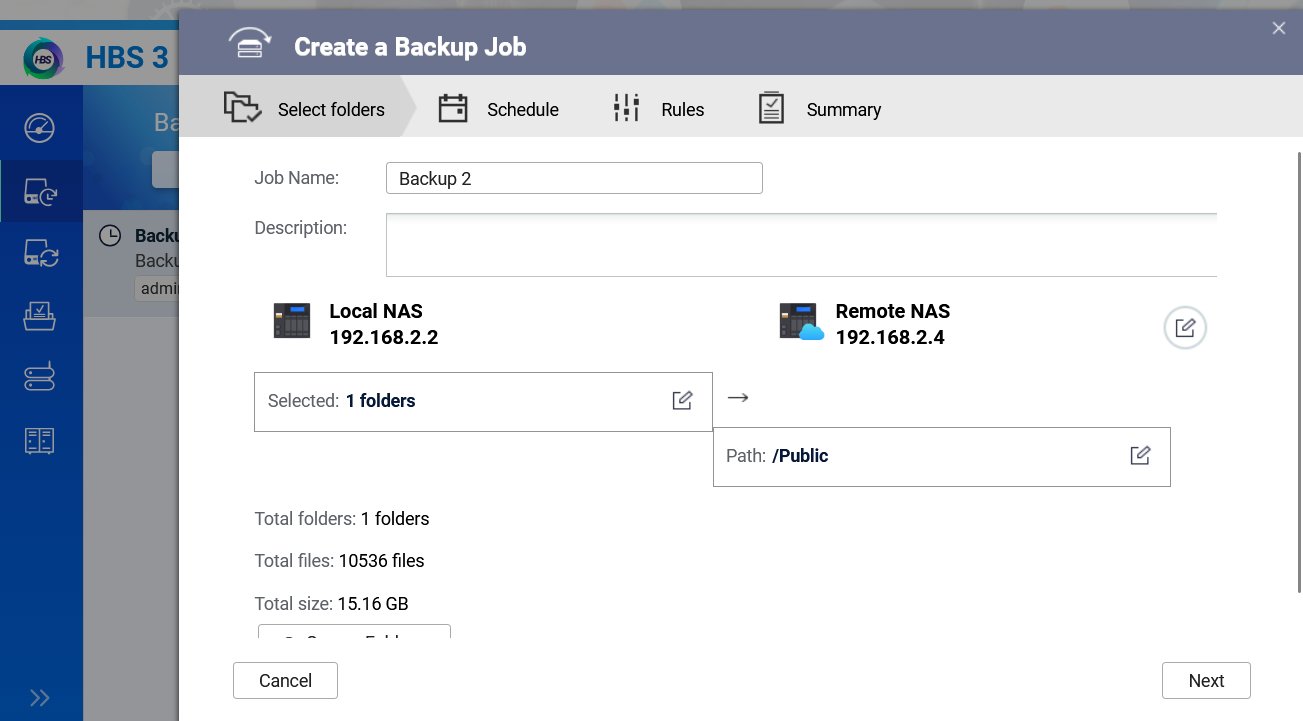

在建立備份工作時,我們選擇已受保護的遠端 NAS:

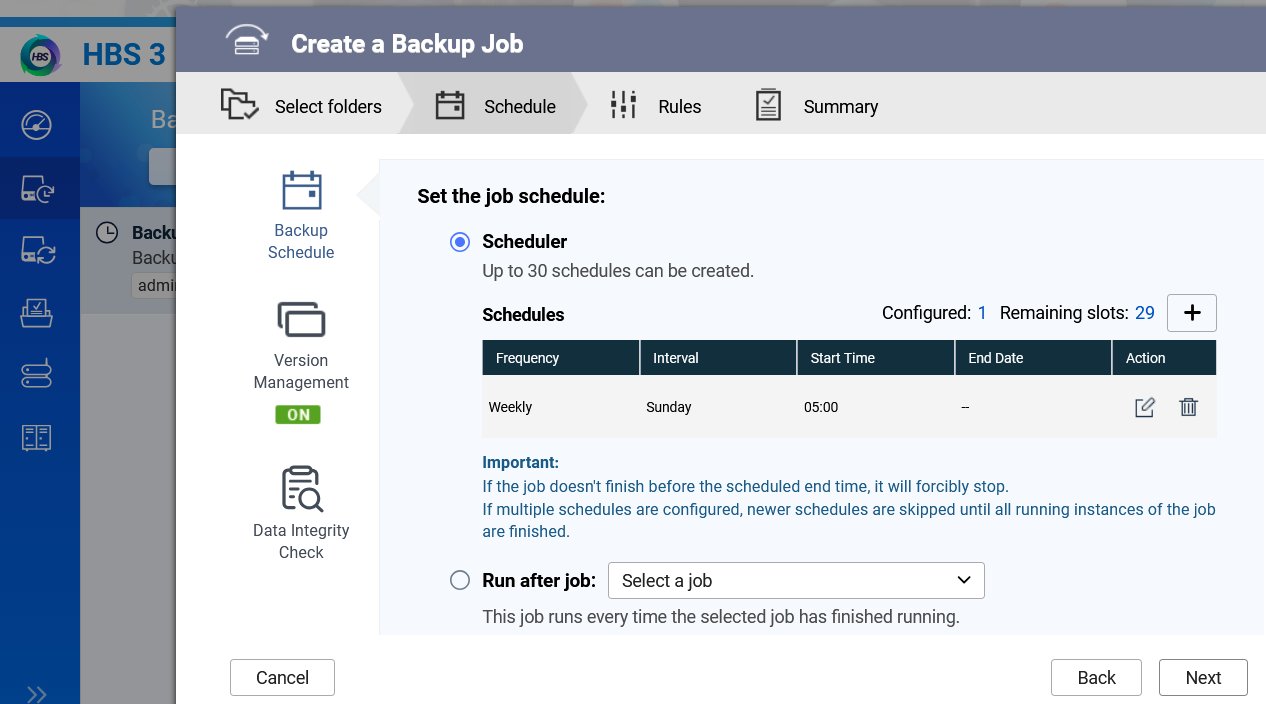

接著設定排程(例如每週日凌晨 05:00):

運作邏輯是這樣的:

週日 04:59:備份 NAS 仍處於斷線狀態(隱形)。

週日 05:00:來源 NAS 通知指定綁定的交換器「我要備份了」。

交換器:開啟備份 NAS 連接的 Port。

備份進行中:透過 10GbE 網路環境進行資料高速傳輸。

備份結束:交換器立刻關閉 Port,備份 NAS 再次回到「隱形」狀態。

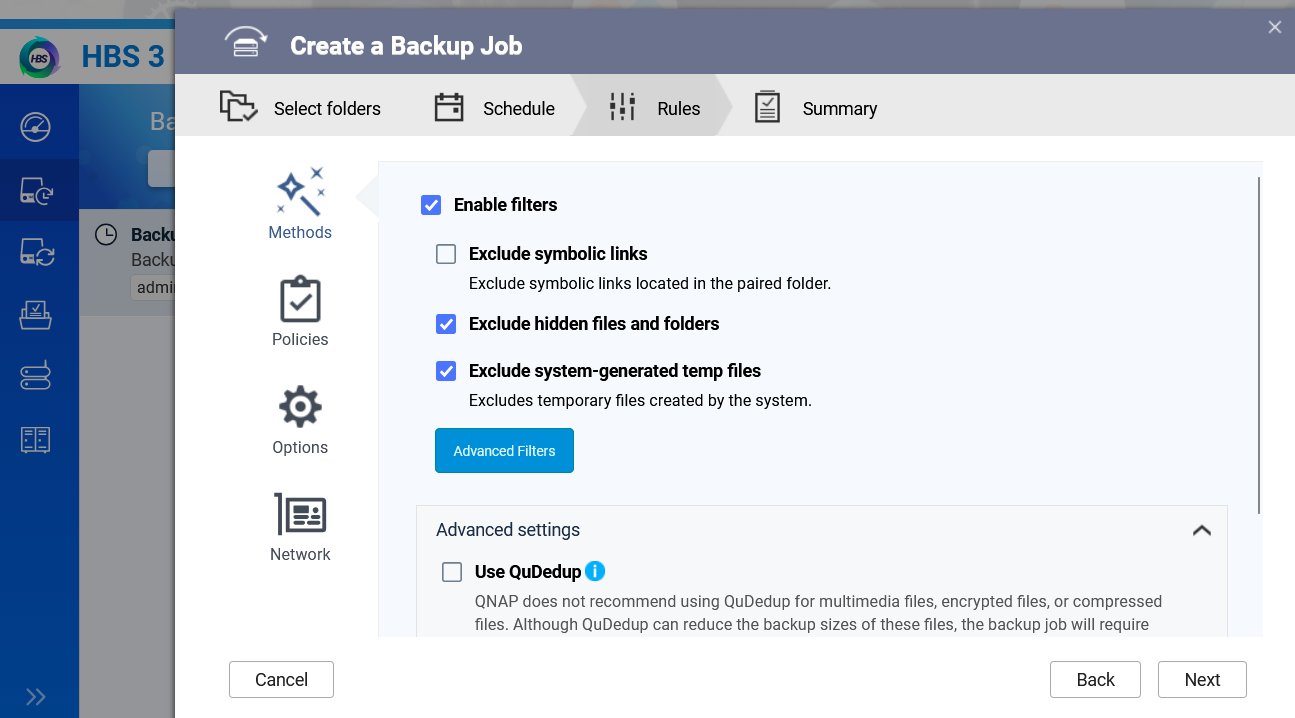

此外,為了節省空間並提升效率,我們也在 HBS 3 中啟用了過濾條件,排除暫存檔與隱藏檔:

資安防禦的隱形斗篷

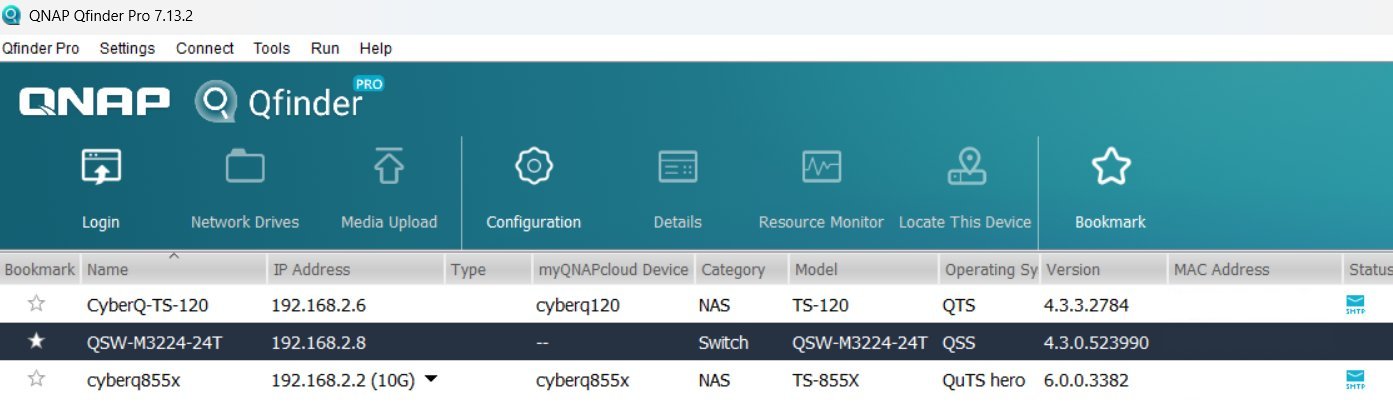

透過 Qfinder Pro,在啟用 Airgap+ 前,我們可以看到架構中的所有設備,包括負責調度流量的 QSW-M3224-24T 交換器與兩台 TS-855X NAS。

但在駭客眼中,啟用 Airgap+ 後,那台存有黃金備份資料的 NAS,絕大多數時間都是像被《哈利波特》系列作品中提到的「隱形斗篷「蓋住般,變成「消失的密室」。

怎樣和已消失且連不到的被保護 NAS 連線呢 ?

前面提到被保護的 NAS 裝置成為重要的數位金庫後,不但駭客連不到,連我們自己都連不到了說,哈哈。

別擔心,要重新和這個 NAS 裝置主動連線,要從主要 NAS 上,設定儲存空間時,把設定為 RTRR 伺服器中的這台被保護的 NAS 解除被 Airgap+ 納管才行,平常它就忠實地完成 Airgap+ 離線備份任務,直到需要我們呼叫喚醒它回來內網的那一天。

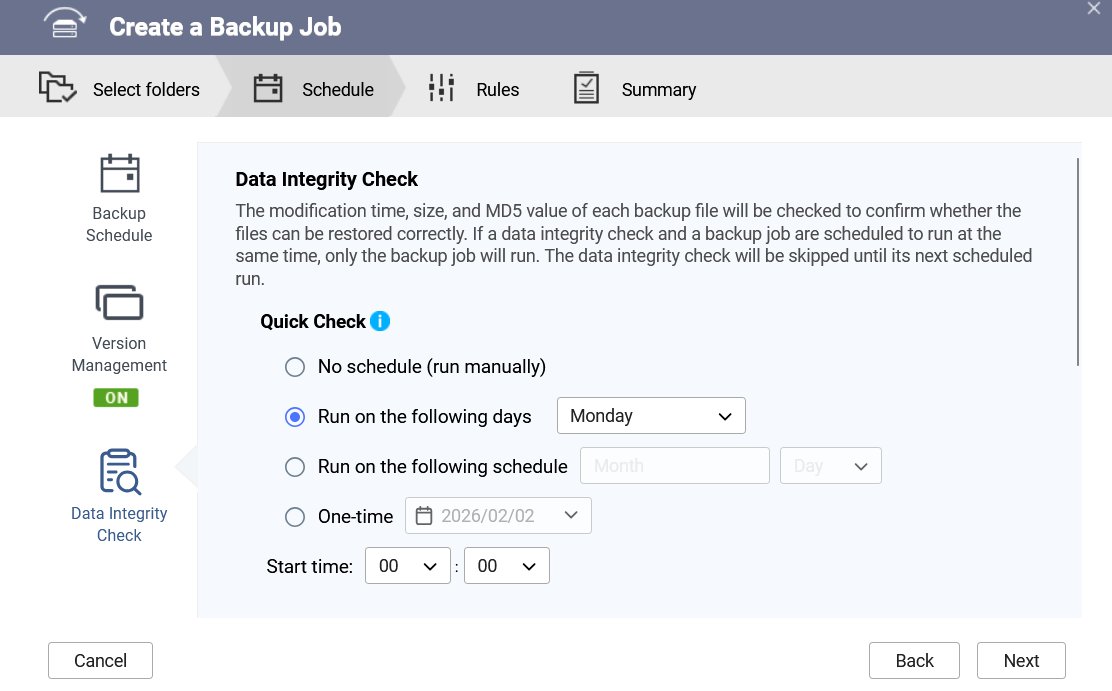

平常固定自動離線備份給它的大量備份資料,也可以透過 QNAP NAS 中的資料檢查確認機制自動化去檢驗校對,也相當方便,如下圖所示。

Airgap+ 的優勢總結

相對安全:除了備份當下的短暫視窗外,資料實體隔離於網路之外,阻斷勒索病毒的側向移動 (Lateral Movement) 路徑。

自動化維運:不用像傳統磁帶 (LTO) 需要人工換帶,也不用手動拔線。

高速復原:走的是內網 10GbE 線路 (如本範例測試圖中的 1GB/s),還原速度絕對遠快於異地雲端下載。

對於重視資料安全的中小企業或專業用戶來說,利用現有的 QNAP NAS 搭配支援 QSS 的交換器啟用 Airgap+,確實是 CP 值最高的防勒索資安投資。

CyberQ 提醒,使用 Airgap+ 功能前,請確保您的 QNAP NAS HBS 3 已更新至 v25 以上版本,且交換器支援 QSS 系統 (如 QSW-M3224-24T、QSW-M2116P、QSW-M3212R-8S4T等型號)。

資安社群怎麼看邏輯與物理的差異?

在不同社群中,資安專家與用戶對於 QNAP Airgap+ 這類功能也有類似的討論,觀點主要分為兩派:

1、基本教義派 (The Purist) 認為物理隔離才是王道

部分資安專家認為,只要線路還插著 (Physically Connected),就不能稱為真正的 Airgap。他們擔心如果駭客獲取了來源 NAS 的最高權限 (Root),理論上仍有可能透過指令偽造備份請求來開啟 Port,或者攻擊交換器本身的漏洞。對他們來說,磁帶 (LTO) 或人工拔線才是唯一的真理。

2、實用主義派 (The Pragmatist) 看好自動化勝過不可靠的人性

另一派,也是目前的主流觀點則認為,完美的物理隔離往往敗在人性。

其實最好的備份是有被執行去做的備份 ( The best backup is the one that actually happens)。

依靠人工處理網路離線的設備與媒體進行備份,很容易因為休假、遺忘或懶惰而導致備份中斷。Airgap+ 雖然是「邏輯隔離 (Logical Airgap)」,但它已經協助我們進行了自動化了鎖與上鎖的過程,消除了人為失誤。對於 99% 的自動化勒索軟體攻擊(通常是無差別掃描)來說,這種網路層級的阻斷已經足夠有效。

CyberQ 建議,為了回應上述的資安疑慮,我們在實作與使用 Airgap+ 時應搭配以下防護,將安全性再往上提升:

權限分離 (Credential Isolation): 交換器/路由器的管理帳號密碼,絕對不要與 NAS 的帳號密碼相同。這樣即使 NAS 不小心被企業內部員工外洩於外網被攻破,或即便駭客從其他路徑管道入侵企業內網連接到 NAS 系統並取得權限時,駭客也無法登入交換器去手動開啟 Port。

獨立管理 VLAN (Management VLAN): 若技術能力許可,請分別設立 VLAN,讓 HBS 3 發送「芝麻開門備份指令」的流量走獨立的管理 VLAN,與一般的資料傳輸流量分開,可進一步降低被監聽或劫持的風險。

CyberQ 認為,QNAP Airgap+ 或許不是軍規等級的物理斷網,但它是目前在成本、便利性與安全性之間取得最佳平衡的解決方案。它用智慧設計取代了耗時的傳統離線備份體力活,確保你的備份金庫在駭客來敲門時,永遠顯示「查無此人」。

最後,不只是QNAP NAS 搭配 QNAP 交換器才能實作Airgap+ ,QNAP 路由器也能當 Airgap+ 守門員喔,它可以實現更進一步的異地 (Off-site) + 離線 (Offline)」最高防禦等級的黃金組合,請參考下一篇 :