在當今的混合雲架構中,許多企業、開發團隊、工作室與客人都面臨著相同的隱患,將所有數位資產押注在單一雲端供應商(如 Google Workspace、Microsoft 365)的籃子裡,或使用如前陣子引發社群討論爭議的 BackBlaze,都是可能發生資料沒備份到或其他衍生的資安風險。

許多人忽略了雲端服務的共同責任模型 (Shared Responsibility Model),雲端大廠只保證基礎設施的硬體不中斷,但如果資料是因為員工誤刪、離職前惡意清空,或是遭遇針對 SaaS 服務的勒索軟體攻擊,企業必須自行承擔資料遺失的後果。一旦發生上述狀況,企業將瞬間失去對核心資料的控制權。

CyberQ 今天不談複雜的命令列工具或需高昂授權費的第三方備份軟體,我們專注於 QNAP NAS 內建的原生企業級方案。透過 HBS 3 (Hybrid Backup Sync) 與 HDP for SaaS (前身為 Boxafe),教你如何建構符合3-2-1 備份原則、低成本且無懼雲端政策變更的雲地雙向資料避風港。

一、 HBS 3:不只是同步,更是跨雲地的高效備份中樞

如果你需要將 Google Drive、OneDrive 或是 AWS S3 等物件儲存與地端 NAS 進行連動,HBS 3 是 QNAP 系統中的重要免費工具。

與電腦端常見的終端同步軟體不同,HBS 3 將 NAS 轉變為資料的中繼站與排程指揮中心。它支援無客戶端 (Clientless) 傳輸,例如直接指揮 NAS 把地端資料倒進 Google Drive,完全不佔用員工筆電的頻寬與算力。

以下是 CyberQ 日常經手過的實戰技術重點與實作:

QuDedup 來源端去重複化技術 (節省頻寬的利器)

面對動輒數 TB 的備份任務,HBS 3 內建的 QuDedup 技術會在資料離開 NAS 之前(來源端)就完成區塊層級 (Block-level) 的去重複化與壓縮,並封裝成特有的 .qdff 格式。這不僅能節省高達 75% 以上的雲端儲存空間(省月費),更大幅縮短了備份視窗 (Backup Window),把備份檔案需要的傳輸時間大幅縮短。

圖 1: 擷取 HBS 3建立備份任務的設定頁面,勾選使用 QuDedup 與用戶端加密的選項。

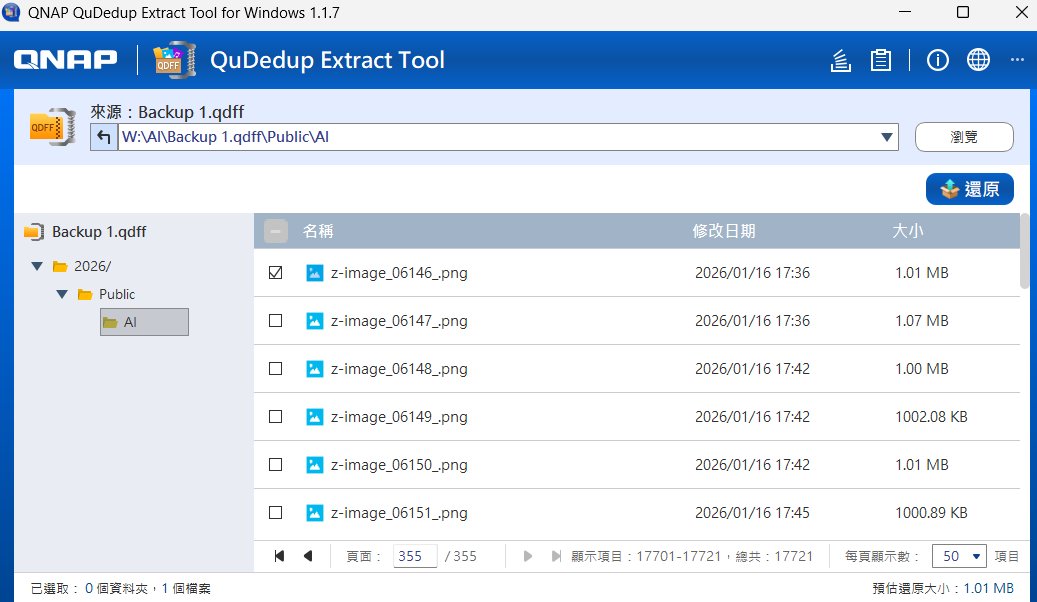

破解硬體綁架疑慮,許多 IT 會問如果 NAS 壞了,雲端上的 .qdff 檔案怎麼解開?QNAP 提供了跨平台的免費工具 QuDedup Extract Tool (支援 Win/Mac/Linux),就算 NAS 實體陣亡,只要將雲端的 .qdff 下載到一般電腦,一樣能完美還原資料夾目錄樹。

圖 2: 在電腦端開啟 QuDedup Extract Tool,可以直接瀏覽 .qdff 檔案內部樹狀結構並準備解壓縮。

TCP BBR 壅塞控制演算法加速

在跨國或跨雲傳輸時,高延遲常導致網路頻寬跑不滿。HBS 3 核心支援 TCP BBR 演算法,CyberQ 實測在上傳至海外 AWS S3、Backblaze B2 或 Google Cloud 節點時,能顯著提升傳輸吞吐量,充分利用對外頻寬。

圖 3: 在規則 > 網路設定頁面中,勾選啟用 TCP BBR 壅塞控制。

用戶端加密 (Client-side Encryption)

資料在離開 NAS 傳送至外部空間前,可強制進行 AES-256 高強度加密。即使外部公有雲的儲存桶設定錯誤導致公開外洩,沒有地端的私鑰,駭客拿到的也只是一堆毫無意義的亂碼。

HBS 3 雲地同步與中繼傳輸邏輯互動模擬器

歡迎點擊下方按鈕,觀察檔案如何透過 NAS 作為安全中繼站,進行去重複化、加密並完成跨雲傳輸。

HBS 3 原生同步邏輯模擬 – CyberQ

二、 HDP for SaaS (Boxafe):抵禦 SaaS 勒索軟體與內部威脅的終極防線

如果說 HBS 3 處理的是檔案與空間,那麼 Hybrid Data Protection for SaaS (以下簡稱 HDP) 守護的就是企業的營運命脈。

CyberQ 提醒,傳統的同步 (Sync)絕對不等於備份 (Backup)!同步檔案對於一些缺乏端點保護的電腦,或安全性沒有設定好或注意的話,其實碰到勒索軟體還不幸中獎時,電腦同步到雲端硬碟上的檔案會瞬間被加密覆蓋,接著同步軟體會忠實地執行任務,把 NAS 上的檔案也同步成加密狀態,導致雲地雙殺。

HDP 則是透過完全不同的API 氣隙隔離 (Air-Gapped) 備份解決了這個致命缺陷,以下是CyberQ 實作的核心防護機制與現場經驗價值。

OAuth 2.0 無密碼安全授權

HDP 不是透過員工帳號密碼登入,也不是透過 SMB 這些容易被病毒遍歷的協定備份。它是透過 Google Cloud Console 或 Microsoft Entra ID 建立的服務帳戶 (Service Account),使用 API 在背景靜靜打包信箱、行事曆、聯絡人與雲端硬碟。這意味著員工即使更改密碼或開啟雙重驗證 (MFA),備份也絕不會中斷。

多版本時間機器與突破 API 限流 (Throttling)

HDP 能保留雲端帳號過去的歷史切片狀態。同時針對微軟或 Google 嚴格的 API 抓取頻率限制,系統內建了錯誤自動重試與排程分散機制,確保幾百個帳號的大型備份任務能平滑、穩定地完成。

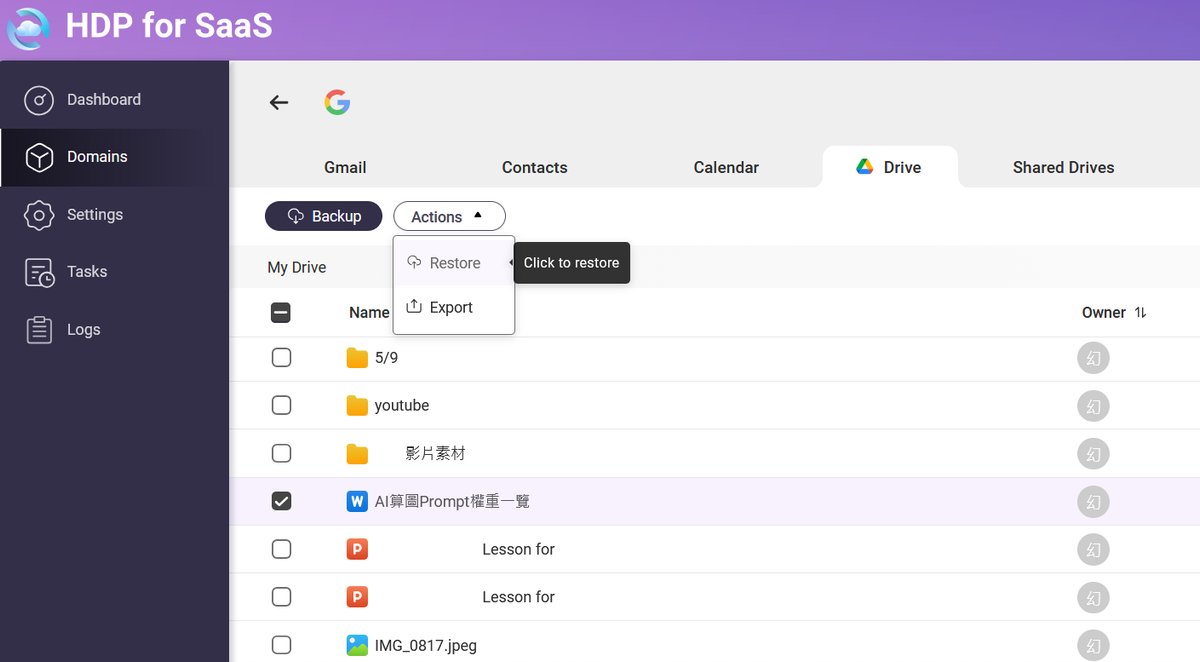

精細化還原 (Granular Recovery) 與 eDiscovery

這是 IT 救火時的神技!當老闆要求找回業務經理半年前不小心刪除的某一封含有報價單附件的 Email時,管理者不用倒回整個數十 GB 的信箱。只需在檢索介面中輸入關鍵字,精準撈出該封單一郵件,即可一鍵還原回雲端原帳號,或是直接匯出成 .eml / .pst 格式本地端法務稽核使用。

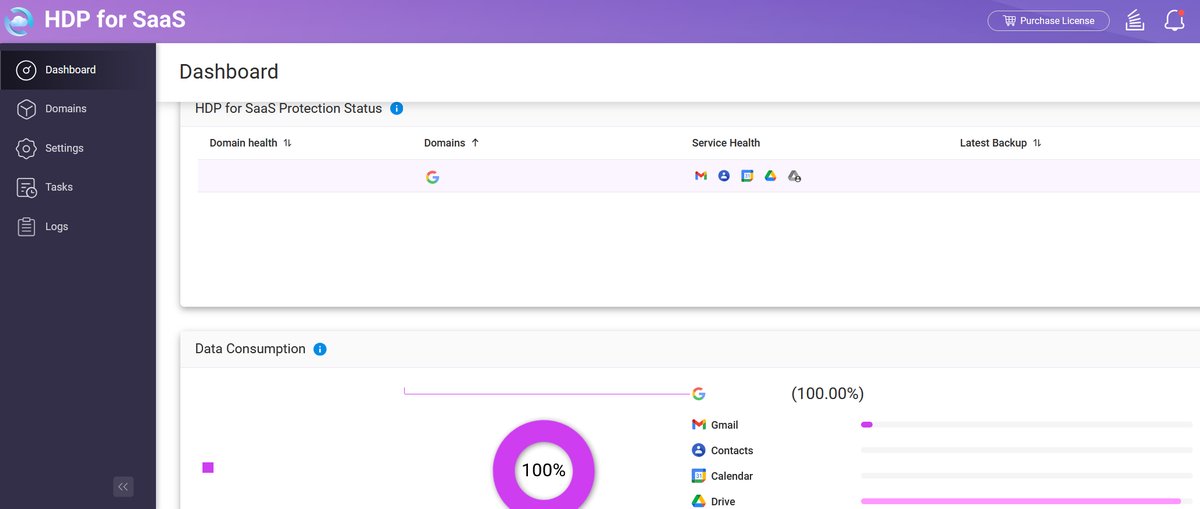

圖 4: HDP 的首頁儀表板,綁定 M365 或 Google Workspace 後,保護了多少信箱、雲端硬碟空間的統計圓餅圖與健康度狀態。

圖 5: 精細化還原 (Granular Recovery) 操作介面,我們在某個使用者的備份紀錄中,勾選單一特定郵件、文件檔或簡報檔,並可選擇還原 (Restore) 或匯出 (Export) 按鈕。

HDP 企業級 SaaS 精細化還原模擬器

可點擊下方按鈕,模擬雲端資料庫遭惡意清空時,如何從 NAS 的多版本時間機器中精準救回單一檔案。

HDP for SaaS 精細化還原模擬

三、 CyberQ 進階資安佈署打造 NAS 底層的不可變防護網

工具再強,也需要正確的架構設計。有了 HBS 3 和 HDP 幫你把雲端資料抓回地端 NAS 後,我們必須確保這台 NAS 本身堅不可摧,補齊 3-2-1 備份原則的最後一塊拼圖,也就是去整合不可變快照 (Immutable Snapshot) 。

CyberQ 建議將 HDP 與 HBS 3 的備份資料夾放置於獨立的不同儲存區,並在 QNAP 底層的儲存與快照總管開啟快照保證保留 (不可變快照)或 WORM (Write Once, Read Many) 技術。即使駭客駭入 NAS 取得 Admin 最高權限,在指定的保護期內(例如 14 天),任何人都無法從實體層面刪除或加密這些備份檔。

網路實體隔離 (網路分段概念)

負責專門執行備份任務的 NAS 要擔任實際資訊環境中資料保護的重要後方防線,因此應該盡量減少對辦公區對外暴露的連接埠 Port。關閉不必要的 SMB 檔案共享服務,純粹將其作為備份保險箱,僅允許 NAS 透過指定網卡連線至外網存取雲端 API,杜絕辦公區病毒橫向移動感染 NAS 的可能。

圖 6: 擷取 QNAP儲存與快照總管中,針對備份資料夾的排程設定,啟用快照保證保留 (Immutable Snapshot)或共用資料夾的WORM設定。

CyberQ 觀點:拿回你的資料主權

建構安全的混合雲儲存架構,核心精神在於零信任 (Zero Trust),不盲目信任單一雲端節點、不信任單一終端設備。

SaaS 服務在我們工作的日常確實大幅度地提升了企業生產力,即便是 AI 流行當道,但很多企業的流程還是需要 SaaS 服務,或者是與 AI 相輔相成,甚至是被取代。但即便如此,資料的最終控制權絕對不該只留在雲端。

我們可以透過 QNAP 的 HBS 3 靈活調度異質空間的檔案流動,利用 HDP 建立雲端辦公環境的時光機,再搭配底層的不變性快照防篡改技術。你不需要額外支付按人頭計費的昂貴第三方備份軟體授權,就能牢牢掌握自己的資料主權與成本控制。

上雲雖然是大趨勢,但也是有下雲的趨勢,看不同產業的需求和發展有不同的走法,對我們來說,上雲是優點,成本兼顧的話最好。而儘量能做好隨時能下雲下車的災備準備,企業的數位轉型才能走得安穩且長遠。