WireGuard 創辦人 Jason A. Donenfeld 最近在官方郵件論壇公布了大家都很期待的消息,期盼已久的 WireGuardNT v0.11 以及 WireGuard for Windows v0.6 終於正式釋出。對於長期關注網路安全、伺服器維運與高效能傳輸架構的技術人員來說,這無疑是近期最值得關注的更新之一。

擺脫歷史包袱,底層架構全面升級

CyberQ 觀察,這次的更新算是有深度的重構,新版本帶來的技術突破與幾項重點包括:

無縫更新 Allowed IPs:現在可以單獨移除特定的 Allowed IPs,而不會導致連線與封包中斷丟失(這項功能先前已在 Linux 與 FreeBSD 系統上實作)。

支援極低 MTU:針對 IPv4 連線,現在支援設定非常低的 MTU 值,以適應更嚴苛或特殊的網路傳輸環境與封裝需求。

程式碼極簡化與效能提升:開發團隊大幅度拉高了 Windows 的最低支援版本需求(目前測試涵蓋至微軟已停止支援的 Windows 10 1507 Build 10240),這意味著終於可以捨棄過去數十年為了向下相容而累積的各種駭客解法(hacks)、替代程式碼路徑與疊床架屋的邏輯。藉由全面升級編譯工具鏈(包含用於驅動程式的 EWDK、使用者空間的 Clang/LLVM/MingW、UI 端使用的 Go 語言,以及 EV 憑證簽署基礎設施),使得整體軟體在執行效率與系統最佳化上都有顯著的躍進。

微軟開發者帳號停權插曲

在本次更新發布前,社群間曾引發一陣不小的騷動。有新聞報導指出,WireGuard 在向微軟提交新的 NT 核心驅動程式進行硬體開發人員中心簽署時,其開發者帳號遭到無預警停權。這起事件最初由 Jason 在 Hacker News 上的討論串中提及,隨後也在 Twitter (X) 貼文 上引發廣泛的轉發與討論。

不過,Jason 在此次釋出公告中特別澄清,這並非科技大廠微軟有意打壓或任何陰謀論,純粹是大型企業內部僵化的官僚流程所導致的烏龍。在網路社群的討論引起微軟內部高層的注意後,帳號權限已於一天內迅速恢復並順利完成簽署。這也提醒了資安從業人員,在依賴第三方憑證與公有雲基礎設施時,往往會面臨無法預期的管理風險。

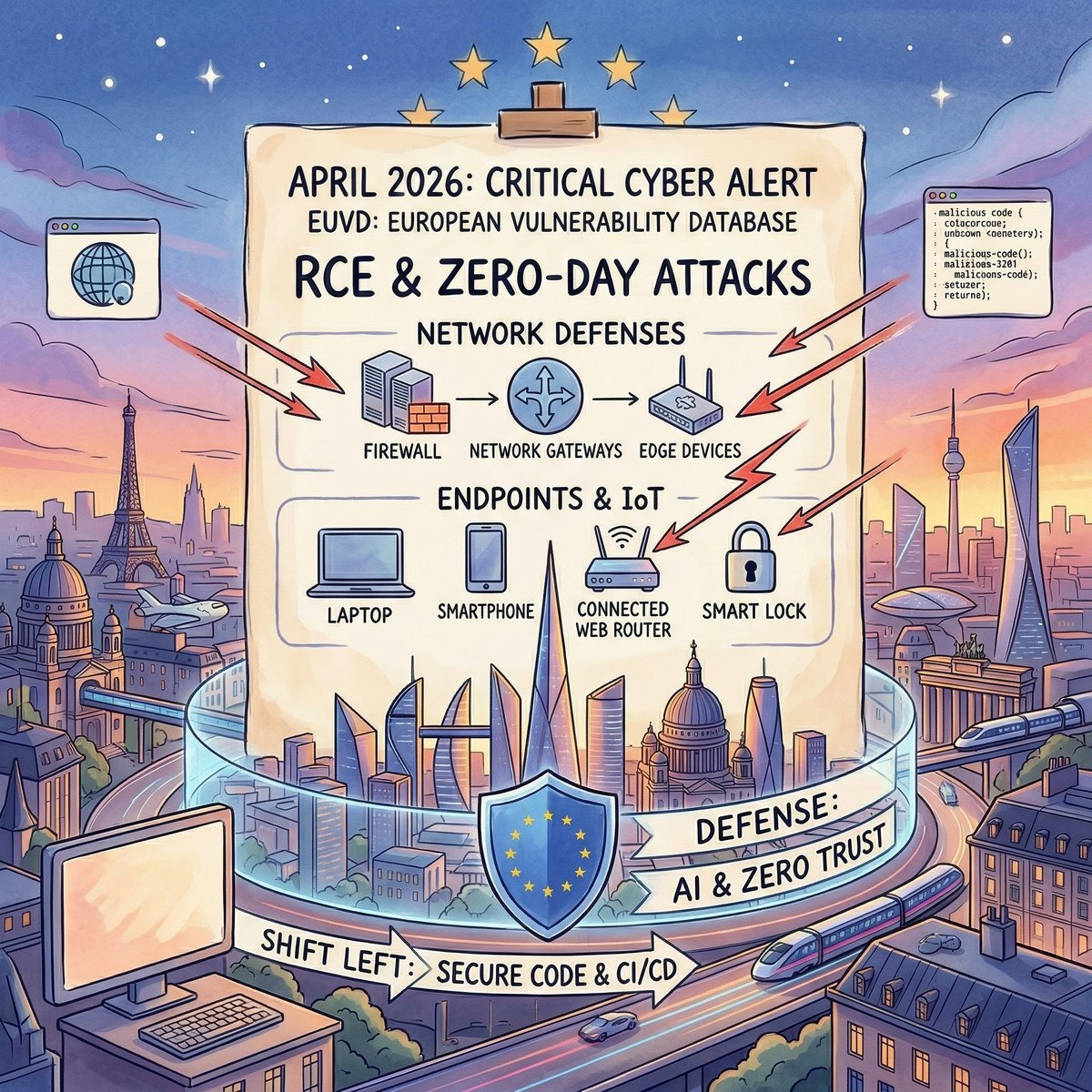

WireGuard 奠定零信任架構基石

從整體市場趨勢與企業資安合規的角度來看,傳統的 VPN 解決方案(如 IPsec 或 OpenVPN)往往伴隨著臃腫的程式碼與複雜的設定,這不僅增加基礎設施的維運成本,龐雜的架構也容易成為潛在的資安破口。而 WireGuard 憑藉其極簡的程式碼庫與現代化的加密原語(Cryptography Primitives),正快速成為建構零信任架構(Zero Trust Architecture, ZTA)的首選底層網路協定。

隨著企業內外部資料交換量呈現大量增長,傳統的邊界防護已無法滿足高頻寬與低延遲的要求。現代化的安全架構更傾向於以身分驗證為核心,搭配如 WireGuard 般輕量且高效率的端對端加密通道。

此次 Windows 版本的底層翻新,徹底解決了過去企業在異質平台上部署的一大問題,讓跨平台的端點安全管理與連線品質能更輕易地達成一致性。這在評估企業地端 AI 叢集節點連線、或是建構高可用性伺服器網路架構時,無疑提供了更穩固且易於稽核的基礎設施選項。

目前,現有用戶已經可以透過內建的機制進行安全更新,或是前往官方網站下載最新版本的安裝檔。對於負責維運相關系統的團隊,建議盡速在測試環境中進行相容性與網路連線驗證,以確保整體架構的安全與高效率。