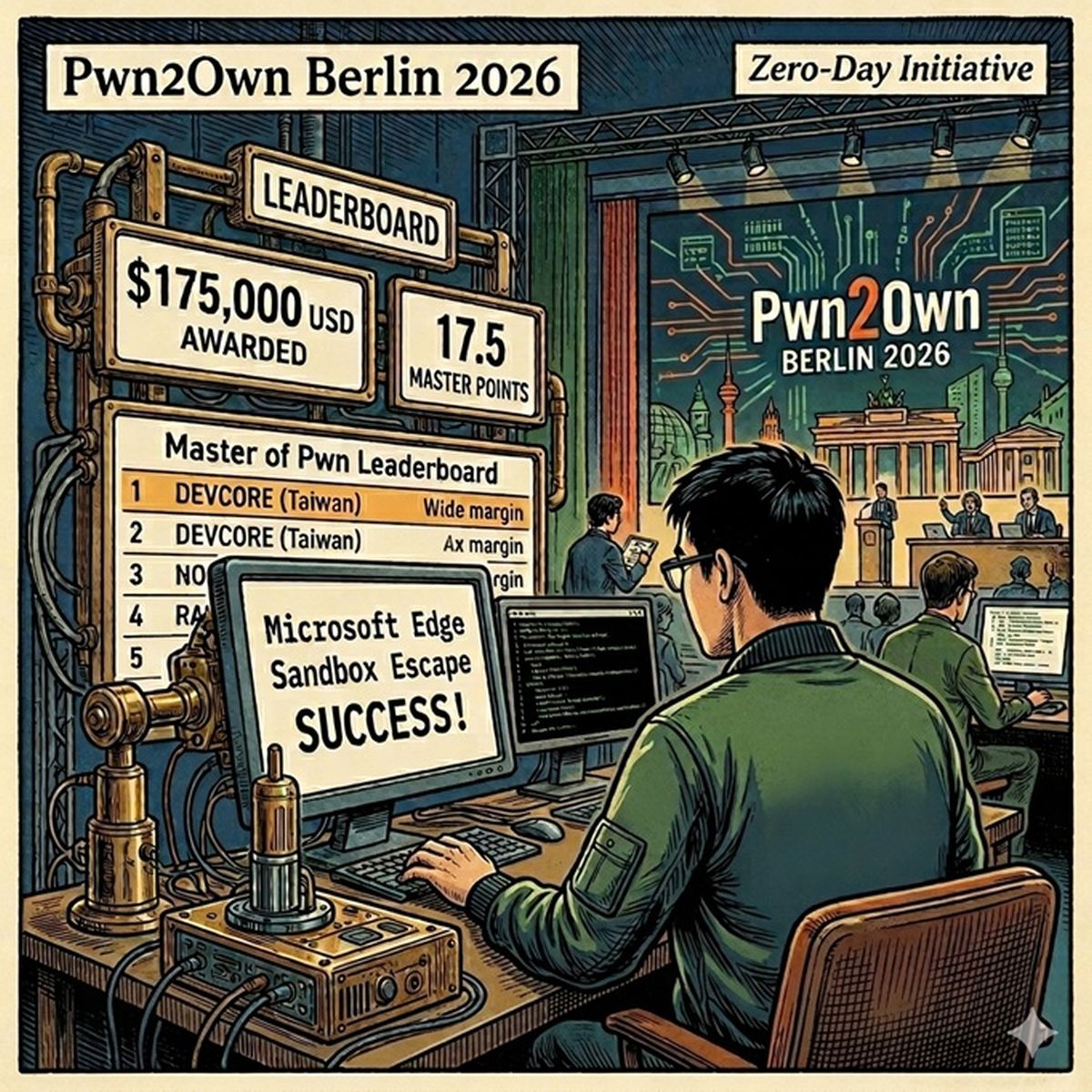

全球頂尖駭客競賽Pwn2Own Berlin 2026 正在進行中。綜合首日與次日的官方賽況,全球頂尖資安研究人員不斷挑戰各大廠的技術極限。賽事首日一共發出五十二萬三千美元的總獎金,並確認了24個零日漏洞。目前來自台灣的 DEVCORE 團隊在大師點數排行榜上取得領先地位。隨著次日賽事展開,挑戰難度持續升高,接下來的議程將鎖定 SharePoint 與 Exchange 以及 Safari 等關鍵目標。

解析大師點與最高獎金制度

CyberQ 觀察,在 Pwn2Own 的賽事中,獎金與大師點數是衡量駭客技術實力的兩大核心指標,主辦單位會根據攻擊目標的防護難易度來設定相對應的獎金與點數,防禦越嚴密的系統,成功攻破後獲得的獎勵就越豐厚。大師點數則是用來決定最後總排名的標準。本次微軟 Edge 瀏覽器的沙盒逃逸被視為賽場上極度困難的頂級挑戰項目,因此主辦單位為此設定了極高的獎金池,能拿下這個項目的團隊可說就具備了世界頂尖的技術水準。

台灣團隊屢創佳績 Orange 斬獲頂級大獎

在第一天與第二天的賽事中,來自台灣的資安研究團隊 DEVCORE 表現亮眼。知名駭客 Orange Tsai 展現了驚人實力,首日先是串連四個邏輯漏洞,成功在Microsoft Edge瀏覽器中達成沙盒逃逸,贏得175000美金的賞金約台幣五百五十萬,並獲得17.5個大師點,次日更是火力全開,串連三個漏洞成功在 Microsoft Exchange上取得最高系統權限的遠端程式碼執行,這項創舉讓他一口氣斬獲高達200000美金的獎金與20個大師點。Orange Tsai 連續兩日拿下破紀錄的高額獎勵,備受矚目。

DEVCORE 團隊的另外兩位成員 Angelboy 與 TwinkleStar03 也同樣在賽事中傳出捷報,他們利用不當存取控制漏洞,成功提升 Microsoft Windows 11的權限,獲得三萬美金與三個大師點。

鎖定 AI 與 NVIDIA 底層架構防護

本屆賽事人工智慧應用與硬體大廠的底層架構是一大重點,在次日的賽程中,OtterSec 團隊利用程式碼注入漏洞成功攻陷 LM Studio,抱回兩萬美金與四個大師點。Viettel Cyber Security 與 Compass Security 則先後成功挑戰 Cursor。Summoning Team 的成員也在第二回合成功攻破 OpenAI Codex。

回顧首日針對 NVIDIA 產品的挑戰,IBM X Force 的成員僅利用單一漏洞便成功攻陷NV Container Toolkit,帶走五萬美金與五個大師點。針對 NVIDIA Megatron Bridge,也有多組研究人員分別在不同回合中利用權限與CWE 470漏洞挑戰成功,各自拿下相對應的獎金與點數。

賽況激烈 撞洞與超時狀況頻傳

CyberQ 觀察,賽場上也充滿變數,部分團隊雖然在台上展示成功,但因使用的漏洞已被開發公司掌握而判定為撞洞。像是次日針對 Claude Desktop 以及 NVIDIA Megatron Bridge 的挑戰皆因撞洞而被扣減獎勵。

另外,次日包含針對 Safari 與 SharePoint 的挑戰,皆因為無法在規定時間內完成而宣告失敗,還有部分研究人員最終選擇退出 Linux 與網頁瀏覽器的競賽項目。無論是撞洞超時或是退賽,這些賽場狀況都凸顯了這項賽事的高難度與嚴苛標準。我們也繼續關注台灣 DEVCORE 團隊能否藉著領先的優勢取得本屆 Master of Pwn 榮譽。

首圖由 Nano Banana AI 生成

以下是 2025 年另一場 Pwn2Own Ireland 的比賽過程和結果參考: