近期,全球許多 PC 玩家與系統管理員必備的硬體檢測軟體 HWMonitor 與 CPU-Z,其官方網站(cpuid.com)爆發了嚴重的資安事件。根據技術社群的追蹤與回報,官方網站的下載機制遭到駭客挾持,導致部分使用者在不知情的情況下,下載到了包含惡意程式的安裝檔。

這起事件最早由敏銳的社群使用者發現。在 Reddit 的 PCMasterRace 版面討論中,多位網友接連回報,當他們在官網點擊 HWMonitor 1.63 與 CPU-Z 2.19 的下載連結時,取得的卻是一個名為 HWiNFO_Monitor_Setup.exe 的異常檔案,且隨即觸發了防毒軟體的警報。

API 遭挾持,導向惡意雲端空間的攻擊手法

CyberQ 觀察,根據目前的調查與官方回應,CPUID 本身的軟體編譯與發布環境並未遭到入侵,官方的原始數位簽章檔案也依然安全。這次的問題出在網站的後端基礎設施。

CPUID 開發團隊證實,網站的一個次要功能(側邊 API)在 2026 年 4 月 9 日至 10 日期間被入侵了大約 6 個小時。駭客利用這個漏洞,將正常的下載連結偷偷替換,導向至攻擊者控制的 Cloudflare R2 雲端儲存空間。

當使用者以為正在下載官方軟體時,實際上卻被引導下載了遭到竄改的俄文版 Inno Setup 安裝程式。進一步的惡意程式分析顯示,在惡意 VBS 腳本標頭中,隱藏著署名為 @d_coroner 的威脅行為者代號。這類攻擊手法主要是利用 DLL 側載(DLL Sideloading)與惡意腳本,在系統背景植入後門。

資安防護建議與零信任實戰觀念

面對這類針對供應鏈與官方網站基礎設施的攻擊,我們必須建立更嚴謹的防禦意識。傳統只要是官網下載就絕對安全的觀念已經受到挑戰。以下是 CyberQ 建議大家多留意的幾個防範重點:

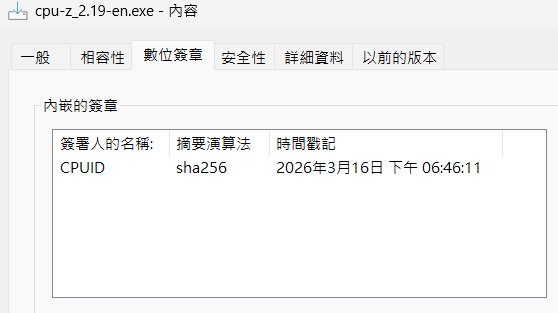

記得查驗數位簽章,在執行任何系統工具之前,請務必右鍵查看檔案的「內容」>「數位簽章」。正常的軟體應具備 CPUID 的有效簽章,若發現簽章遺失或發行者名稱怪異,應立即刪除。

留意異常命名與語系,本次攻擊中,原本 HWMonitor 的安裝檔被改名為帶有 HWiNFO 字樣的混淆名稱(兩者其實是不同的知名軟體),且安裝介面夾雜俄文,這都是非常明顯的異常訊號。

落實零信任架構(Zero Trust),無論檔案來源為何,在端點設備上執行前都應保持懷疑態度。確保端點防護機制(EDR 或防毒軟體)處於最新狀態,並定期檢視伺服器與個人電腦的系統日誌,防止不明程式碼執行。

CyberQ 建議,如果你或同事、朋友在 4 月 9 日至 10 日期間曾前往 CPUID 網官網下載並執行了上述軟體,建議立即使用防毒軟體進行全機掃描,並檢查系統中是否有不明的背景處理程序正在連線至外部網路。目前 CPUID 官方已修復該 API 漏洞並將惡意連結移除,但面對日益複雜的資安威脅,我們仍需保持高度警戒,確保 IT 環境的安全。