在前兩篇實測中,我們驗證了 QNAP High Availability (HA) 如何透過雙機熱備援與 MPIO 多重路徑技術,完美防禦實體硬體故障與網路設備癱瘓。然而,在現代資訊安全威脅中,企業面臨的最大夢魘往往不是硬體損壞,而是能瞬間癱瘓營運的勒索軟體 (Ransomware)。

必須釐清一個殘酷的現實,HA 高可用性架構本身無法防禦勒索軟體。 因為 HA 的核心機制是即時抄寫,當主動節點 (Active Node) 的檔案被惡意加密時,這些損毀的資料會以微秒級的速度,精準且毫不遺漏地同步到被動節點 (Passive Node) 上。

為了補足這塊資安拼圖,CyberQ 實作透過 QNAP QuTS hero 底層的 ZFS 檔案系統,藉由設定 WORM (Write Once, Read Many) 與不可變快照 (Immutable Snapshots),並實際模擬勒索軟體攻擊,驗證這套儲存設備與網路設備的架構,如何達成真正的資料保護堡壘。

核心防禦機制 WORM 與 Immutable Snapshots 雙劍合璧

在現代化的資訊與資安環境架構下,CyberQ 建議,必須要假設攻擊者不但取得了公司內網的存取權,甚至可能竊取了 NAS 的最高管理者帳號 (admin建議停用,改成其他管理者名稱並指定好權限範圍)。

WORM (一次寫入多次讀取)

這是針對特定的共用資料夾,設定在指定期限內(例如 5 年),任何人都只能讀取,無法修改或刪除資料。這對於企業的法遵歸檔、合約與醫療影像紀錄是符合 ISO 27001 稽核的標準作法。

不可變快照 (Immutable Snapshots)

傳統快照雖然能還原資料,但擁有 admin 權限的駭客在加密檔案前,通常會先下指令清空所有快照。不可變快照利用了底層的防篡改機制,一旦快照生成並標記為不可變,在設定的保留期限內,即使是 NAS 的最高權限管理者,也絕對無法將其刪除。

實戰佈署與攻防演練 Step-by-Step

這次的測試環境同樣基於 QNAP TS-855X 的 HA 叢集架構。我們將模擬最常見的攻擊路徑,員工電腦遭駭,駭客透過 SMB 網路磁碟機橫向移動,對 NAS 進行全面加密。

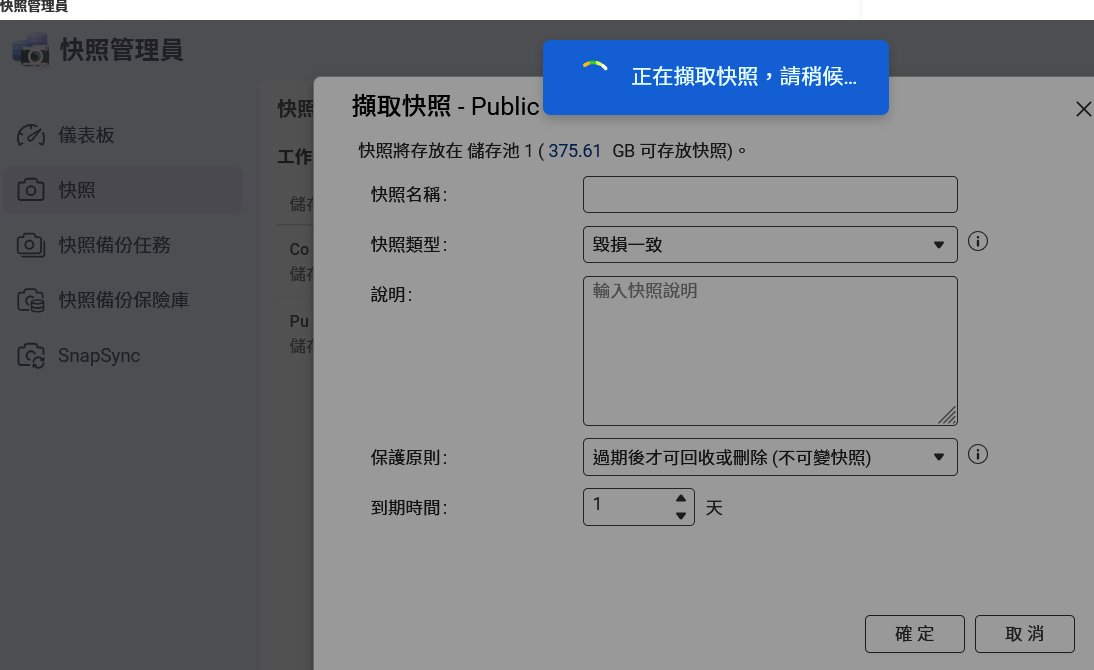

1、構築防禦工事,啟用不可變快照

登入 QNAP HA 的虛擬叢集 IP (Cluster IP) 進入管理介面,

開啟儲存與快照總管,選擇負責存放企業核心文件的儲存池。

建立快照排程,並勾選啟用快照的不可變動性。實務上建議設定為保留 7 天至 14 天的不可變期限。

確認後,防護機制正式生效。這份設定也會透過 HA 的 Heartbeat 通道,連動同步至備援機。要記得,在你設定的此期限內,就算聯絡原廠客服也無法強制刪除這些快照空間,不可變快照會是相對安全的。

在接下來的模擬測試勒索病毒攻擊前,可以先手動先做一次快照,設定保留 1 天不可刪除。

2、混沌攻擊模擬 (Ransomware Attack Simulation)

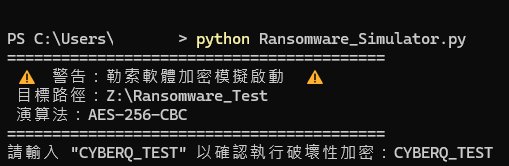

我們在一台前端的 Windows 測試機上,掛載了 NAS 的 SMB 共用資料夾 (Z 槽),並預計執行一支模擬勒索軟體行為的 Python 程式碼。

實戰演練:CyberQ 專屬勒索軟體 PoC 模擬測試

在資安的領域裡,所有的防禦理論都必須經過混沌工程(Chaos Engineering)的檢驗。為了真實還原勒索軟體(Ransomware)發動攻擊的瞬間,並測試 QNAP HA 與 ZFS 不可變快照的極限與 RTO,CyberQ 實驗室特別撰寫了一支基於 Python 的概念驗證(PoC)測試程式碼腳本。

這支程式碼腳本並非簡單的檔案搬移,而是模擬了現代勒索軟體的大致行為邏輯,它會高速遍歷執行電腦存取到的所有或特定 SMB 共用資料夾、篩選特定副檔名(如 PDF、Word、Excel 、圖片、影片及任何有價值的資訊),並使用高強度的 AES-256-CBC 演算法進行「原地加密(In-place Encryption)」與更改副檔名。

CyberQ 資安實驗室嚴正聲明 (Strict Security Warning) 為了避免程式碼被惡意濫用,或遭企業內網的次世代防火牆(NGFW)誤判封鎖,我們將這組包含加密與解密的實測程式碼,託管於 GitHub Gist 上。

請注意:此腳本具備真實的破壞力。雖然我們已在程式碼中加入了防護鎖(Safety Lock)與固定金鑰,也準備一份還原腳本程式碼給你,但強烈建議各位 IT j維運與資安人員,如果要測試,不要在任何正式的生產環境(Production Environment)中執行,建議在掛載了 QNAP 測試資料夾的獨立虛擬機(VM)中進行這項壓力測試。

你可以直接在下方檢視這支 PoC 腳本的完整邏輯,並自行點選 view raw 看原始碼,複製貼上你的編輯軟體如 Notepad++ 等進行操作存檔使用。 (要記得如果在 Windows 下複製貼上處理這段程式碼,可能資安軟體或 Windows 內建的保護功能會啟動排除威脅,記得再去解除即可執行):

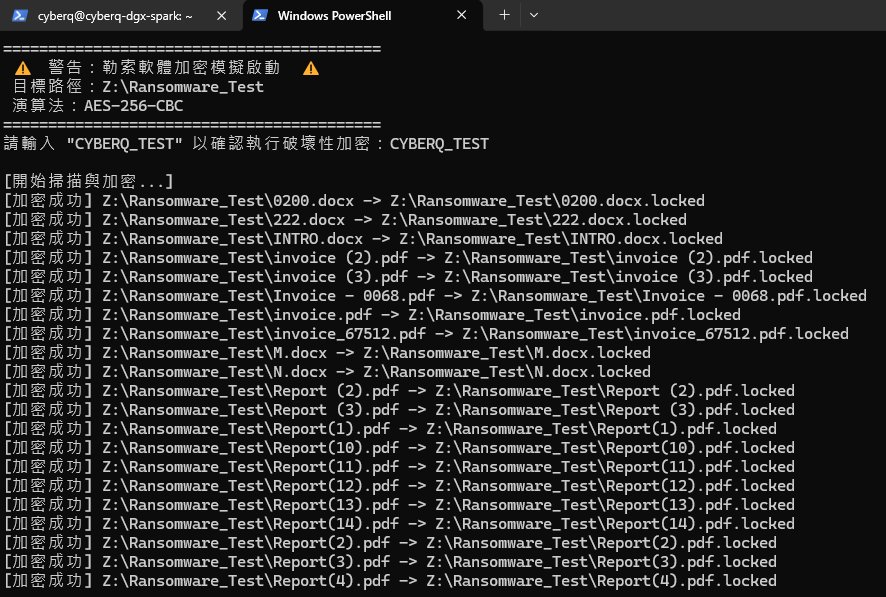

將 Python 測試程式碼貼好,我們就在終端機 / PowerShell 視窗中來執行命名為 Ransomware_Simulator.py 這個程式碼,輸入安全碼後確認執行。

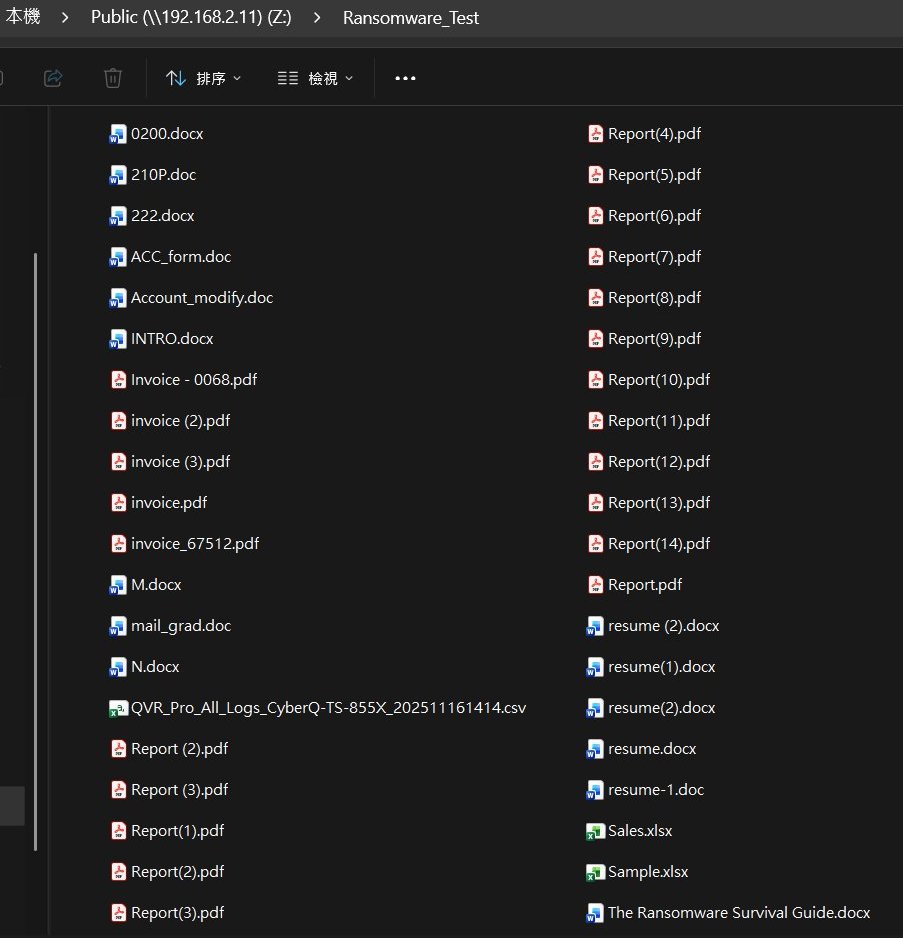

攻擊發動, 腳本開始高速掃描 Z 槽內的所有 PDF、Word 與 Excel 檔案。

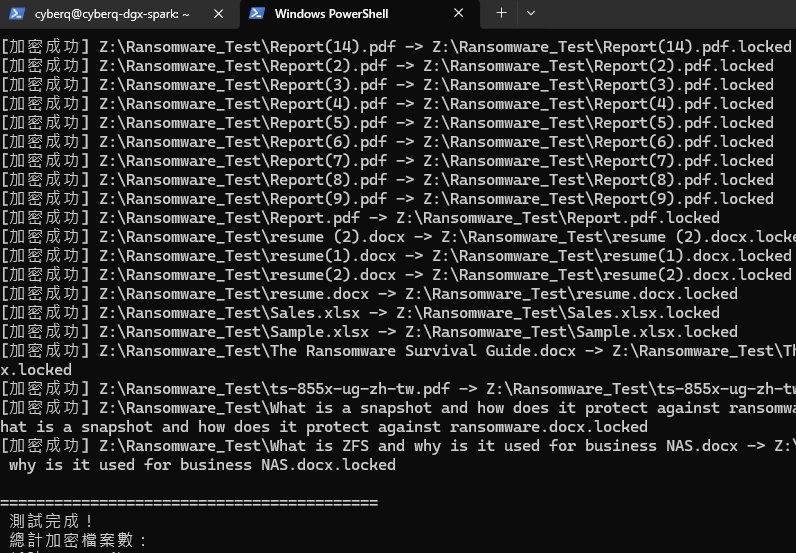

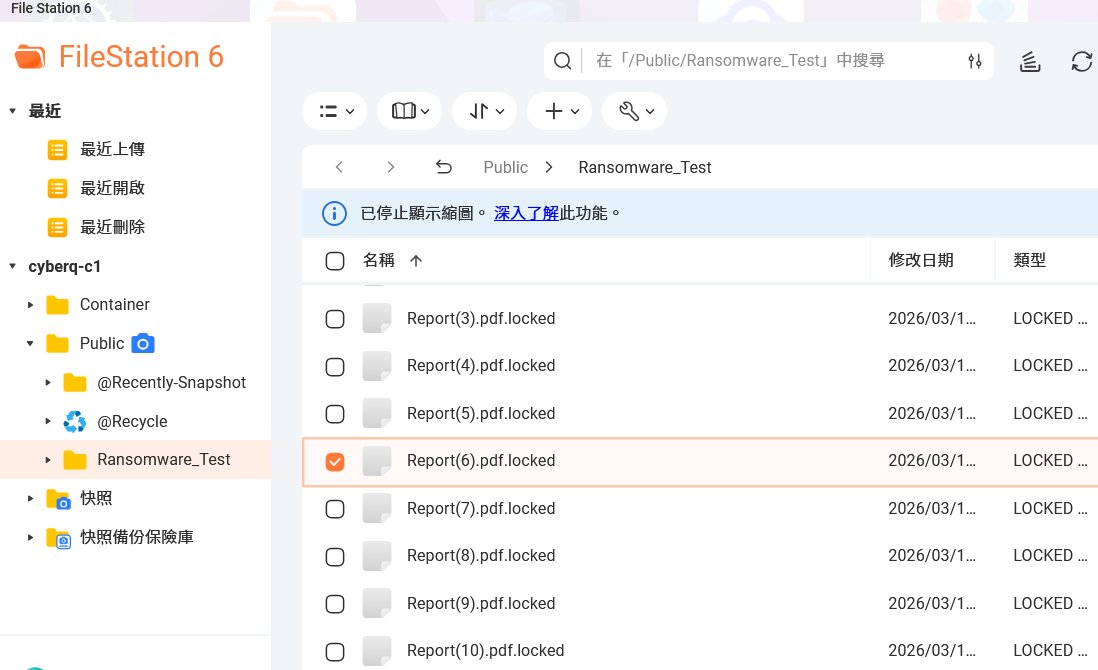

破壞過程中,程式會採用 AES-256 演算法對檔案進行原地加密,並將副檔名全數更改為 .locked。

狀態觀察, 由於 HA 架構正在運作,主動節點被加密的變更,瞬間同步到了被動節點。前端服務看似正常,但資料已全數淪陷。

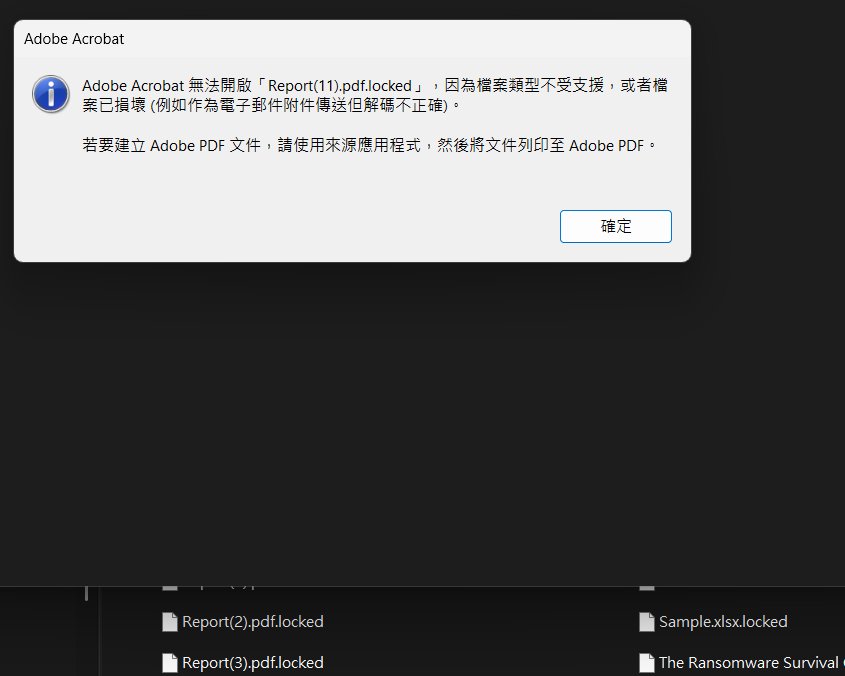

被勒索病毒加密過的檔案,你就沒有辦法順利打開了,如下圖所示。

3、防禦驗證,嘗試摧毀快照的駭客視角

為了確保攻擊徹底,進階的勒索軟體會嘗試登入設備刪除退路。

我們模擬駭客取得了 NAS 的 admin 密碼,登入 QuTS hero。

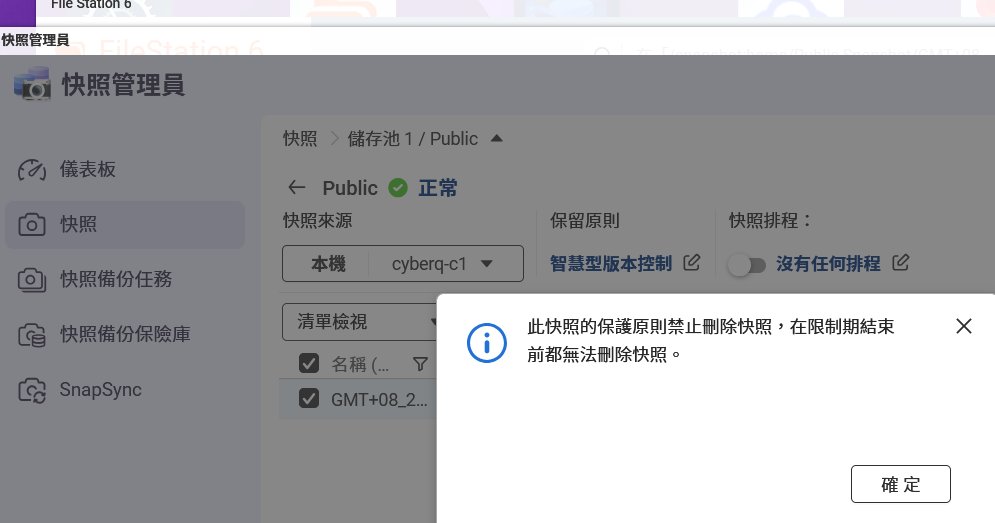

進入快照管理員,圈選剛剛建立的系統快照,按下刪除。

防禦成功, 系統直接彈出紅色錯誤訊息,拒絕執行刪除指令,並提示該快照處於不可變 (Immutable)狀態。即使嘗試透過 SSH 進入底層下達 ZFS 銷毀指令,同樣被系統核心阻擋。

4、實作分鐘等級的災難復原 (Recovery)

攻擊結束後,來到 IT 管理員的復原階段。面對滿目瘡痍的 .locked 檔案,復原過程異常簡單,

進入儲存與快照總管,找到被攻擊前一刻生成的不可變快照。

選擇快照回復 (Revert)。由於 ZFS 採用 Copy-on-Write (寫入時複製) 技術,回復過程不需要進行漫長的檔案搬移,而是直接將儲存池的指標切換回快照當下的區塊狀態。

實測結果, 即便是總容量高達 2TB 的資料夾,在不同機器上測試,在點擊回復後,僅耗時不到 10 秒鐘即全數恢復為正常的原始檔案。此復原動作也會由 HA 機制同步,確保雙機資料皆回歸健康狀態,透過檔案總管也能夠順利讀取剛剛測試資料夾的全部正常原始檔案。

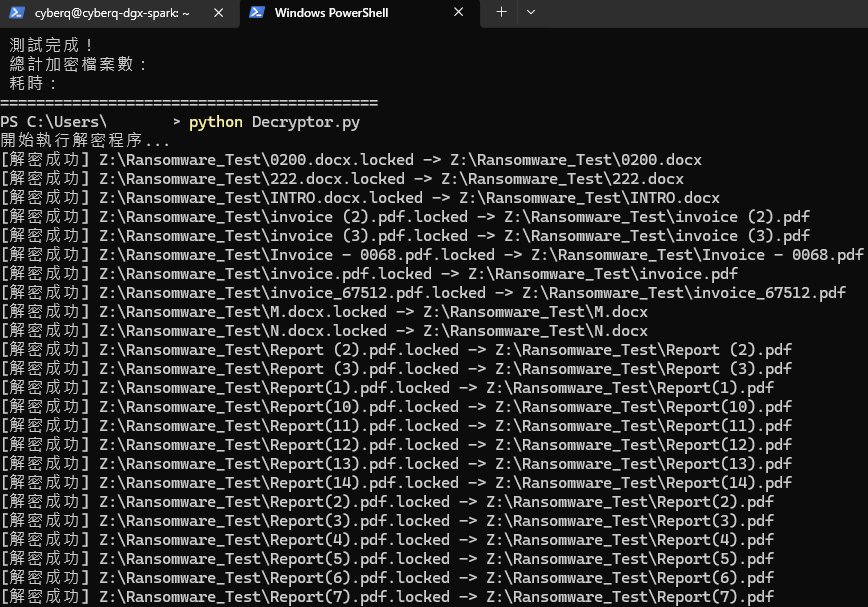

另外,QNAP ZFS 底層瞬間快照回復(Revert)具備相當的能力與高速之外,針對模擬還原解密的部分,CyberQ 在上面也有準備另一隻程式 Decryptor.py ,有興趣可以同樣複製下來存檔來執行。可以參考這個解密程式碼腳本,畢竟在傳統上,如果沒有不可變快照,就算企業奇蹟地拿到了解密金鑰,透過 CPU 逐一解密還原 TB 級檔案的時間成本(RTO)也是非常高的。

執行 CyberQ 提供的測試腳本 Decryptor.py 後,檔案陸續都透過我們寫在程式碼中的金鑰進行還原了。

在實務上,解密的程序也類似,但你要有駭客當初在勒索病毒中加密使用的金鑰,你才有辦法把這些被加密過的大量檔案還原回來,這不但曠日廢時外,付出給駭客的贖金和談判,都需要技巧和許多費用,有時候會得不償失,甚至助長駭客的行為。切勿自行和駭客們周旋,建議找專業的資安團隊來協助。

CyberQ 亦提供這樣的服務,協助企業處理資安防禦與儲存設備的資安處理,歡迎與我們聯繫。

CyberQ 觀點 : 從備份思維進化到營運韌性

這次的攻防實測證明了,面對日新月異的加密勒索與惡意刪除,傳統的定期備份已經不足以應付 RTO (復原時間目標) 的嚴苛要求。

在完整的零信任架構(ZTA)中,資料安全(Data Pillar)是企業防禦的最終防線。我們這次的實戰演練,核心正是徹底落實零信任中假設突破(Assume Breach)的原則,當前端的身分驗證、端點防護與網路邊界皆宣告失守,甚至連 NAS 的最高權限(admin)都被駭客奪取時,資料本身是否還具備自我保護的能力?

QNAP HA 結合 ZFS 不可變快照與 WORM 的架構,打破了過去特權即絕對信任的資安迷思,將硬體的實體容錯與軟體的邏輯防禦完美結合。它不僅擋下了實體設備的單點故障,更在面對駭客擁有最高權限的情境下,也能守住了企業資料的最後底線。

對於需要因應數位營運韌性法案 (DORA)、符合 ISO 27001 規範,或執行嚴格資安稽核的金融業、科技業、醫療機構與其他產業企業而言,這是一套能夠將災難衝擊降至最低、真正具備實戰價值的現代化儲存架構。