許多人每天追蹤各種系統弱點外,除了 CVE ,近年有做歐洲市場業務的,也要開始看歐洲網路安全局(ENISA)旗下的歐洲漏洞資料庫(EUVD),我們來看看該機構於 2026 年 4 月最新公布的嚴重漏洞(Critical Vulnerabilities)清單,當前的資安威脅正高度集中於未經身分驗證的遠端程式碼執行(RCE)與瀏覽器底層架構的記憶體安全。

這波攻擊趨勢不僅針對企業邊界設備,更直接威脅了大量使用者的終端環境與物聯網(IoT)硬體。CyberQ 彙整 EUVD 近期揭露的數個高風險 CVE 漏洞,並結合我們在資安日常實務的經驗,分析當前資安市場的防禦趨勢與應對策略。

Fortinet 與 Ivanti 等邊界防護成為駭客攻擊重點

近期包括 EUVD 與美國網路安全暨基礎設施安全局(CISA)已將多款企業級端點與行動管理伺服器,列為遭主動利用的已知漏洞(KEV)目錄。其中,最讓各家企業 IT 團隊頭痛的問題,莫過於 Fortinet 與 Ivanti 產品所爆發的零日漏洞。

Fortinet FortiClient EMS (CVE-2026-35616,CVSS:9.1)

這是一項嚴重的 API 不當存取控制漏洞。攻擊者完全無需有效的身分驗證,即可透過精心建構的網路請求繞過防護,在底層伺服器執行未經授權的程式碼。

CyberQ 觀察,資安研究團隊 watchTowr 在其技術分析報告中指出,該漏洞早在 Fortinet 發布修補程式前,就已在真實環境中遭駭客主動利用。台灣方面,包括長榮大學資安委員會等單位也透過 TWCERT/CC 轉發了重大資安警訊,呼籲各單位應立即將系統更新至 7.4.7 以上版本。

Ivanti Endpoint Manager Mobile (CVE-2026-1340,CVSS:9.8)

Ivanti EPMM 設備再次爆發毀滅性的程式碼注入漏洞。資安廠商 SentinelOne 的研究指出,該漏洞源自於產品底層不安全的 Bash 腳本處理機制,攻擊者僅需傳送特定的 HTTP GET 請求,就能跳脫預期的輸入驗證並取得最高權限。

CyberQ 觀察,資安媒體與防禦團隊(如 Palo Alto Networks Unit 42)陸續警告,目前提供的初期修補措施(RPM 更新檔)具有侷限性,當 IT 人員將設備進行版本升級時,該更新檔會自動失效,這讓基礎設施的維護面臨極大的風險管理挑戰。

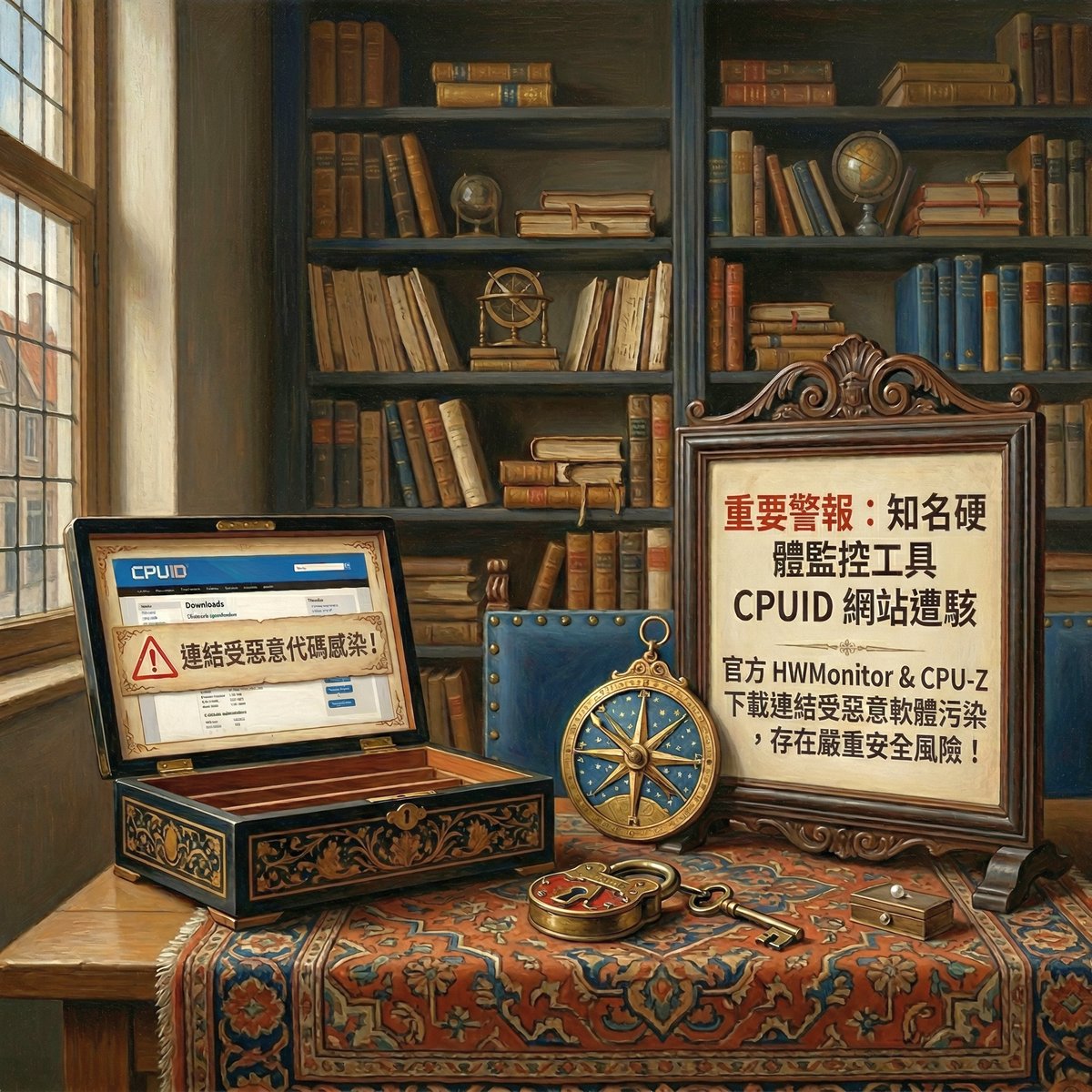

終端與 IoT 設備的隱憂:Google Chrome 與 Totolink 路由器

除了邊界伺服器,科技大廠旗下產品以及家用/辦公室網通設備也面臨嚴峻挑戰。

Google Chrome Dawn 釋放後使用漏洞 (CVE-2026-5281)

EUVD 資料庫標記了一項影響極廣的 Google Chrome 漏洞。該漏洞位於 WebGPU 標準的開源實作專案Dawn之中,屬於釋放後使用(Use-After-Free, UAF)的記憶體錯誤。一旦攻擊者成功入侵渲染處理程序,便能藉由惡意建構的 HTML 網頁執行任意程式碼。資安媒體 Help Net Security 證實此漏洞已出現 In-the-wild 的實際攻擊,Google 已緊急釋出 v146.0.7680.178 版本進行修補。

Totolink 路由器作業系統指令注入 (CVE-2026-6027, CVE-2026-6028, CVE-2026-6029)

在 EUVD 的最新清單中,Totolink A7100RU 路由器一口氣被揭露了多個 CVSS 高達 9.3 的指令注入漏洞。由於 CGI Handler 元件缺乏過濾機制,攻擊者可輕易從遠端植入作業系統指令,這突顯了邊緣 IoT 設備在韌體安全設計上的長期不足。

2026 年 Q2 資安市場趨勢與合規觀察

從上述 EUVD 公布的漏洞與業界反應,CyberQ 歸納出當前防禦技術的幾個重點方向:

修補空窗期的極限壓縮與 AI 輔助防禦

面對高頻率的零日攻擊(Zero-Day Exploits),傳統依靠等原廠更新檔 ➔ 測試 ➔ 部署的流程早已無法追上駭客的速度。企業的資安策略正逐漸從依賴手動修補轉移至自動化緩解,例如導入具備 AI 分析能力的次世代防火牆(NGFW)或端點防護(EDR),藉由行為模式來即時阻擋異常的 API 與權限提升請求。

記憶體安全成為系統開發的基礎門檻

以 Chrome 的 UAF 漏洞為例,記憶體管理不當依舊是 C/C++ 等底層語言專案的致命傷。這促使微軟、Google 等大廠與開源社群,加速將關鍵基礎設施遷移至 Rust 等具備記憶體安全特性的程式語言;同時,開發者在撰寫 AI 輔助工具時,也必須將安全程式碼的自動審查與最佳化納入 CI/CD 流程中。

零信任(Zero Trust)架構涵蓋舊有邊界設備

CyberQ 認為,大量的企業將 VPN 與行動裝置管理(MDM)伺服器直接暴露於公網,然而這些設備底層的舊有程式碼(如 Ivanti 的 Bash 腳本處理)往往缺乏嚴格的當代安全審查。市場上對於這類邊緣設備的程式碼稽核與滲透測試需求正急遽增加,持續驗證(Continuous Verification)已是企業資安合規不可或缺的一環。

面對不斷演進的威脅,無論是開發軟體、維護伺服器,還是制定企業資安政策,將安全左移(Shift Left)並隨時掌握全球威脅情報(如 EUVD 與 CISA KEV),才是儘量能確保資料安全與企業穩定工作的日常實作方式。