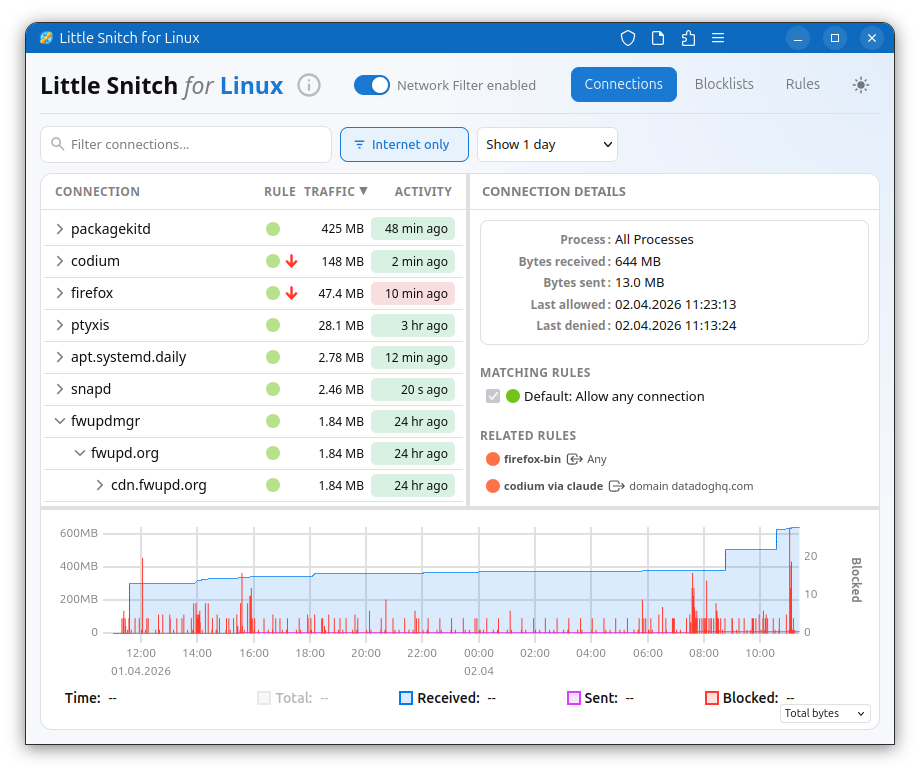

在當前高度依賴網路的環境中,科技大廠往往透過軟體的自動更新與遙測(Telemetry)機制,在背景默默傳送使用者資料。為了減少對單一供應商的依賴,許多專業人士將目光轉向了架構開放的 Linux 生態系。然而,當我們真正在 Linux 上執行日常工作與開發環境時,往往會面臨一個小問題,系統缺乏一個直覺、視覺化的應用程式層級網路監控工具。

過去在 macOS 平台上,Little Snitch 一直是網路分析與連線管控的主要選擇之一。面對 Linux 平台在網路透明度上的空缺,開發商 Objective Development 在近日釋出了全新的「Little Snitch for Linux」,為重視隱私與合規性的使用者帶來了解決方案。

以 eBPF 與 Rust 打造的架構

CyberQ 觀察,從技術架構來看,Little Snitch for Linux 的實作重點相當值得關注。開發團隊放棄了傳統且維護不易的核心模組(Kernel Extensions),轉而採用在 Linux 核心領域極具潛力的 eBPF 技術。這讓程式能夠在核心層級高效率地攔截與分析網路流量,不僅兼具高效能,也大幅提升了在不同核心版本間的可移植性。

核心的應用程式邏輯採用了以記憶體安全著稱的 Rust 語言開發;而在使用者介面(UI)的決策上,開發團隊巧妙地選擇了 Web 應用程式的形式(預設監聽本機的 3031 埠)。這項設計起初看似與隱私工具的本機端定位有些衝突,但實際上卻擴展了應用場景,系統管理員與維運人員可以透過瀏覽器,遠端監控Nextcloud、Home Assistant 等服務的網路連線狀況,大幅提升了網路活動的能見度。

實際連線行為的照妖鏡

根據官方的開發測試,Linux 在預設狀態下確實比 macOS 安靜許多。以最普及的 Ubuntu 為例,在長達一週的測試中僅有約 9 個系統程序會對外連線(相較之下,macOS 往往超過百個)。不過,Ubuntu 依然會透過特定的指標頻道(Metrics Channel)將資料回傳給 Canonical 伺服器,使用者雖然可以選擇阻擋,但必須在徹底的隱私與系統更新機制之間取得平衡。

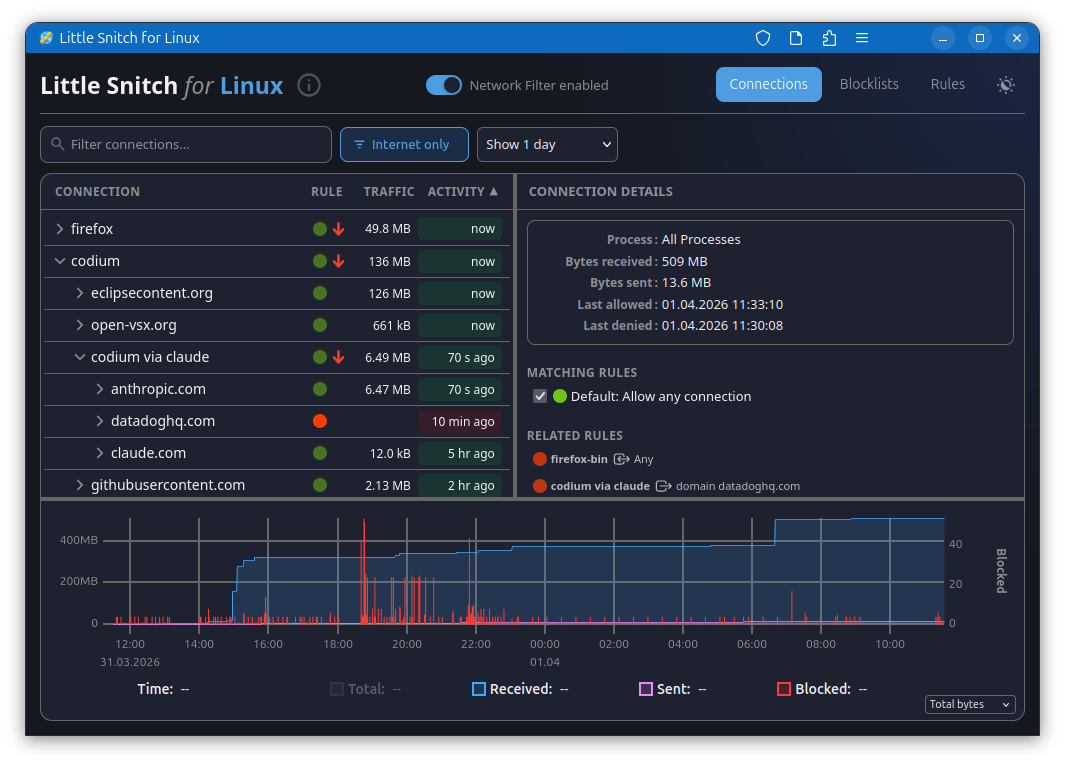

至於應用程式方面,多數軟體的行為在各個平台上皆大同小異。當你在 Linux 執行主流瀏覽器(如 Chrome、Firefox)時,系統依然會在背景產生大量的連線,將遙測資料傳送至伺服器。藉由 Little Snitch,使用者可以直接檢視每一筆歷史連線,並透過單擊操作建立阻擋規則。值得一提的是,開源辦公軟體 LibreOffice 在測試中展現了難得的零背景連線,在現今軟體生態中實屬難得的清流。

阻擋清單與進階規則管理

針對大量且繁雜的廣告與追蹤伺服器,Little Snitch for Linux 支援外部阻擋清單(Blocklists)的自動同步。使用者可以直接匯入如 Hagezi、Steven Black 等知名社群清單,系統支援網域、主機名稱與 CIDR 網路範圍等多種格式。不過需要注意的是,它目前並不支援萬用字元(Wildcard)或正規表示式,且舊有 macOS 版本的 .lsrules 格式也無法直接相容。

若是需要更細緻的控管,可以透過進階規則(Rules)針對特定程序、通訊埠或協定進行放行或阻擋。進階的設定檔皆以純文字(TOML 格式)儲存於系統目錄,方便習慣指令列的工程師進行快速覆寫與調校。

工具定位與技術限制

對於資安防護與架構評估來說,我們必須清楚界定工具的邊界。Objective Development 官方坦言,Little Snitch for Linux 是一款隱私監控工具,而非滴水不漏的安全防火牆。

受限於 eBPF 的架構限制(如儲存空間與程式複雜度的嚴格控管),在面臨極高流量的網路活動或刻意規避的行為時,快取表(Cache Tables)可能會溢位,導致無法準確將每一個封包與特定程序或 DNS 名稱進行關聯。與 macOS 版本能使用深度封包檢測(DPI)來反查主機名稱不同,Linux 版本更多是依賴啟發式(Heuristics)演算法來進行推斷。因此,它非常適合用來防止合法軟體未經授權的回報行為,但若要抵禦有組織的針對性威脅,仍需搭配嚴格的網路防火牆。

與現有開源方案 OpenSnitch 的對比

CyberQ 認為,與行之有年的開源防火牆 OpenSnitch 進行比較。 Little Snitch 在 UI/UX 設計上是有優勢的,特別是允許連線後,能以時間軸清晰呈現個別應用程式連線記錄的視覺化能力。軟體授權方面,部分開發者指出 OpenSnitch 是徹底的開源專案,而 Little Snitch for Linux 的核心背景服務(Daemon)依然是閉源的專有軟體,這在社群信任度上會是一個考量。

在底層實作上,過去在 Linux 系統中,要將網路封包精準對應到特定的程序 ID (PID),通常需要不斷輪詢 /proc 檔案系統或依賴 libnetfilterqueue,效能不彰。eBPF 則透過在核心層級維護 Hashmap,用不錯的方式解決了這個問題。

然而,從資訊安全的角度出發,由於受限於 eBPF 的特性,它缺乏深度封包檢測 (DPI) 或主機入侵偵測系統 (HIDS) 的能力。若遇到刻意規避的進階威脅,攻擊者依然能利用 ptrace 等系統呼叫,將惡意程式碼注入至已被放行的合法程序(如瀏覽器)中,藉此將資料外洩。

不過它有個好處,可以讓科技大廠軟體或套件在背景偷偷傳送遙測資訊(Telemetry)的行為無所遁形,還可以整合社群維護的阻擋清單,有效攔截大量的廣告與追蹤伺服器,但是用一段時間後警報太多可能就會把規則改成更簡單一點了。

開源與相容性要求

目前 Little Snitch for Linux 提供免費下載使用,官方表示將維持免費策略。其 eBPF 核心程式與 Web UI 皆採用 GPL v2 授權開源,開發者可自行檢視並提出最佳化建議。負責管理規則與連線邏輯的背景服務(Daemon)雖然不開放原始碼(以保護其累積二十年的演算法資產),但也允許免費執行。

在系統需求方面,目前確認可穩定執行於 Kernel 6.12 及以上版本,並要求系統核心支援 BTF(BPF Type Format)。對於仍在執行較舊核心(如 Ubuntu 24.04 LTS 或 Debian 12)的環境,未來或許仍需仰賴開源社群的共同貢獻,以克服 eBPF 驗證器的指令長度限制。

CyberQ 認為,對於那些希望徹底掌握系統連線動向、拒絕盲目分享資料的 Linux 專業使用者來說,Little Snitch for Linux 可說是提供了另一個可用的選項。