根據包括英國 BBC 與海內外媒體的報導,香港政府已修訂國安相關實施細則,未來無論是面對警方或海關,若拒絕交出手機、電腦等電子設備的解鎖密碼,將被視為刑事犯罪,最高可處 1 年監禁與 10 萬港幣罰款。這意味著在過境時,過去那套以保護隱私或商業機密為由拒絕解鎖的防線已徹底失效。

我們實務上經常被問到的一題是,在這種高壓的邊境審查機制下,商務人士該如何自保?

面對這類審查,硬碰硬絕對是不智之舉。核心防護邏輯應該從「阻止對方檢查」轉換為「大方讓你檢查,但確保或避免對方拿不到任何機敏資料」。以下是外商客戶與專案人員、資安相關在跨國外商環境中,針對前往中國、香港、澳門與其他需要在通關時檢查手機或電腦等設備的地區時,所另外制定的標準作業流程(Protocol),透過「實體隔離」與「最小權限原則」來最大化保障資訊安全。

1、手機對策:準備「乾淨且具備生活感」的誘餌設備

絕對不要攜帶你日常作為主力使用的 iPhone 或 Android 手機過境。你的主力機上綁定了太多的個人身分、雙重驗證(2FA)金鑰,以及可能具備商業機密或營業秘密等私密訊息。

CyberQ 實戰作法:

準備另一支專門用於出差的備用手機。這支手機必須是「乾淨但有合理使用痕跡」的。在出發前,先將中國當地必備的 App(如微信、支付寶、百度地圖等)安裝完畢,並隨意留下一些無害的瀏覽與操作紀錄。

當海關或執法人員要求檢查設備時,直接解鎖交給對方。因為設備中完全沒有你的核心機敏資料,即便對方使用設備取證工具進行掃描,也無法取得任何有價值的資訊,同時又能展現出高度配合的態度,儘量能順利通關。

2、電腦對策:專機專用,嚴格切割帳號權限

筆記型電腦是企業機密最大的載體。在出差期間,請務必遵循「專機專用」的原則。

CyberQ 實戰作法:

攜帶非個人主力使用的備用筆電。在系統設定上,請務必另外建立一個「專為此次出差使用的工作帳號」來登入作業系統。

在這個出差環境中,絕對不登入任何私人帳號(包含私人的 Google 帳號、社群媒體、私人信箱或密碼管理員)。所有的瀏覽器配置與通訊軟體都只保留當地工作所需的最基本權限。任務結束後,這台設備甚至可以直接進行抹除或重置。

3、網路連線:建立安全的加密通道如 VPN

在當地的網路環境中,任何未經加密的明文傳輸都可能遭到攔截與側錄。

CyberQ 實戰作法:

出差期間,難免會有需要處理私人用途或存取內部敏感資訊的時候。此時,請絕對避免直接使用當地的飯店 Wi-Fi 或行動網路進行操作。

標準的執行方式是,連上網後,先透過手機、電腦上預設或臨時安裝的 VPN 軟體,藉由安全的加密通道,連線回公司的企業級 VPN 節點、雲端 VPN 節點,私人的部分則連線到自己家裡的 VPN 伺服器 (必須是浮動 IP 走 DDNS 的架構),在確保網路流量受到端對端加密保護後,再進行相關任務與資料的存取。

我們有個客戶的做法很簡單,自己額外再攜帶一台小型的路由器,讓自己帶去的手機與筆電都透過這個小型路由器上網,VPN 通道的設定檔已經另外存好寫好在隨身碟或記憶卡中,密碼或 Preshare Key 金鑰則記在他的腦中,輸入資料正式連上安全通道線路後,才進行其他需要資料的同步或操作

針對需要長期在這些市場出差和外派的人,以及短期商務旅行或純粹出去玩的話,CyberQ 推薦幾個方便使用和部署的 VPN 軟體與建議方式:

第一種方式,買目前國際市場上著名的 VPN 雲端服務(如 NordVPN 等廠商)。這是最簡單的,但有兩個資安考量:一是無法確保 VPN 廠商是否會外洩連線紀錄,二是在網路監控力道較強的區域,因為知名節點的 IP 位置通常已被官方掌握,實務上常發生斷線或速度緩慢的情形。

第二種方式,連回公司建構的 VPN 伺服器。用戶可透過 Fortinet Client、Palo Alto GlobalProtect、Cisco Secure Client / Cisco AnyConnect 等資安大廠提供的軟體或設備連回企業內網。這在資安上是較好的做法,也能安全存取公司資訊。

第三種方式,個人與中小企業自行建立 VPN 伺服器。這是低成本且隱蔽性高的方式,可透過家用路由器、虛擬機(Linux VM)、Docker 容器,或透過 NAS 本身提供的 VPN 服務來架設(CyberQ 推薦如 WireGuard、OpenVPN,或 QNAP NAS 內建的 VPN 套件)。

實戰教學:透過 QNAP NAS 快速自建 VPN 伺服器

為了讓大家更具體了解自建 VPN 的細節,我們以 QNAP NAS 的 QVPN Service 3 為例,結合上述的推薦選項,解析以下兩種實用協定的設定技巧:

實戰教學一:QBelt 協定(高隱蔽性,專剋網路審查)

QBelt 是 QNAP 獨家開發的 VPN 協定,其最大優勢在於具備強大的「流量混淆」能力。

QBelt 能夠摸擬 HTTPS 流量,這樣一來可繞過部份因偵測到使用 VPN 而限制或封鎖連接的網站。連接埠偽裝 (Port Obfuscation) 的做法,是在 QVPN Service 3 設定介面中勾選啟動 QBelt VPN 伺服器後,可以讓伺服器連接埠設為 UDP 443。因為 443 是網際網路標準 HTTPS 網頁加密傳輸的通道,這能將您的 VPN 流量完美偽裝成一般的上網瀏覽流量,大幅降低被當地防火牆(如防火長城)深度封包檢測(DPI)阻擋的機率。

高強度金鑰,設定一組極度複雜的「預先共用金鑰」並牢記於心。出差時,只要在備用的手機、電腦上下載官方的 QVPN 應用程式(支援各大系統平台),或預先存在隨身碟或記憶卡,到時候入境後安裝軟體,開啟後輸入金鑰即可一鍵翻牆連線。

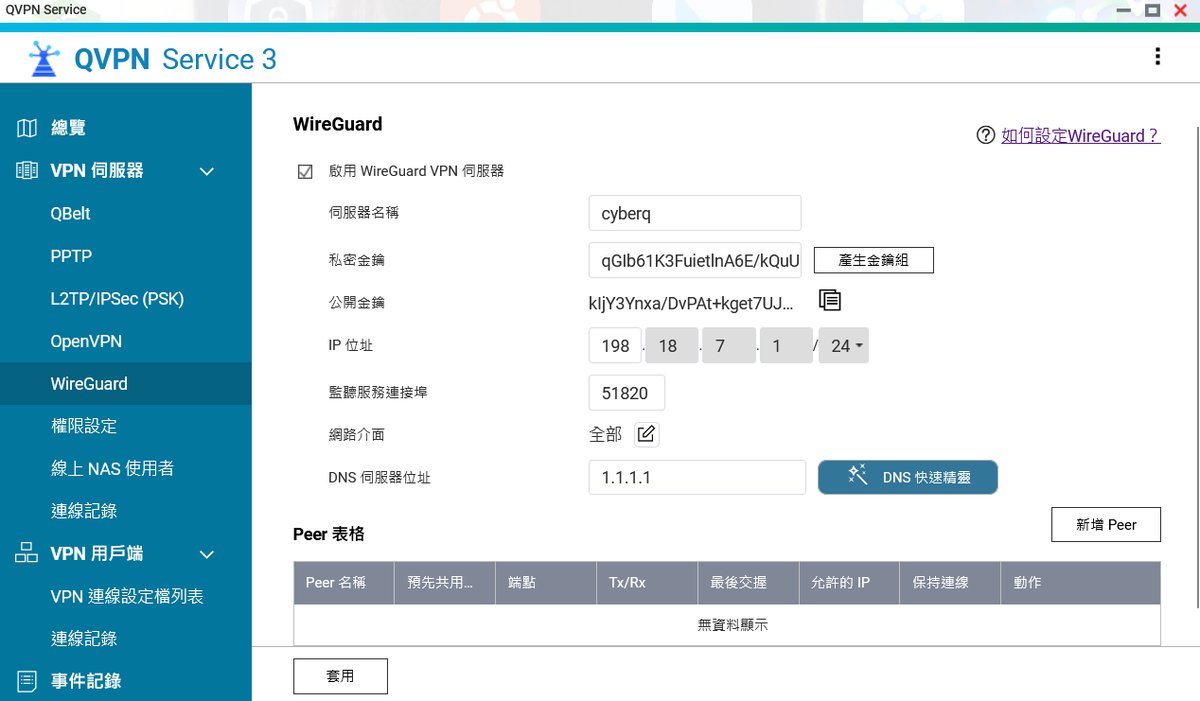

實戰教學二:WireGuard 協定(極速、輕量與高安全性)

WireGuard 是目前國際資安界公認效能最佳、連線最穩定的現代 VPN 協定。

公私鑰配對機制,WireGuard 不依賴傳統密碼。如截圖所示,勾選啟用後點擊「產生金鑰組」,系統會為伺服器自動生成「私密金鑰」與「公開金鑰」,透過非對稱加密建立隧道,安全性極高。

防 DNS 污染設定,建議將介面中的「DNS 伺服器位址」手動設定為國際公共 DNS(如圖中的 1.1.1.1 為 Cloudflare,或 8.8.8.8 為 Google,也可以選你自己準備的安全 DNS 伺服器)。這能有效防止您在當地的網路環境中遭遇網域劫持或 DNS 污染,避免連向惡意的釣魚網站。

新增節點 (Peer),出發前,在下方的「Peer 表格」中點擊「新增 Peer」為你的出差設備授權。實務上,只需用手機端的 WireGuard App 掃描系統產生的 QR Code,就能瞬間完成複雜的加密設定匯入。

跨國外商的高風險地區出差 PROTOCOL

面對全球越來越嚴格嚴苛的邊境審查,市場上知名的跨國外商(如頂尖科技大廠、四大會計師事務所、大型管顧顧問公司)早已針對高風險地區制定了一套極度嚴格的標準作業流程。這套在業界通常被稱為 Burner Device Policy(拋棄式 / 一次性設備政策)或 Clean Device Policy 的黃金標準,非常值得各國企業借鑑。

全面採用可拋棄式/專用設備 (Burner / Loaner Devices)

嚴禁員工攜帶日常工作的主力筆電與私人手機出差。出發前,必須向 IT 部門申請專用的旅行設備(Travel Laptop & Phone)。這些設備僅安裝最乾淨的作業系統與當地必備的基礎軟體,絕無過往連接公司機敏頁面的歷史紀錄。如果不幸失竊或遺失,也可以遠端將裝置的資料全部刪除。

資料不落地,使用虛擬桌面 (Zero Local Data & VDI)

出差設備的實體硬碟內絕對不儲存任何一封公司信件、客戶名單或機密文件。所有的工作任務,都強制要求員工連上安全 VPN 後,在公司的雲端虛擬桌面(VDI,如 Citrix、VMware 或 Windows 365)上遠端操作。只要一斷網或設備遭沒收,海關拿到的就只是一塊毫無商業價值的空殼。

過境前的徹底關機與關閉生物辨識

在飛機降落前,外商通常會強制要求員工將所有設備「徹底關機 (Shut down)」(而非僅是睡眠模式)。這能確保作業系統的全磁碟加密(如 Windows BitLocker 或 Mac FileVault)處於最高防禦狀態。同時,強制關閉 Face ID 或指紋等生物辨識解鎖,只能使用複雜的鍵盤密碼。因為在各國法律實務中,執法人員強拉你的手按指紋的法律門檻,遠低於逼迫你說出腦袋裡的密碼。

歸國後的實體隔離與資料抹除 (Wipe on Return)

這是最關鍵的防線。員工結束出差返回母國後,這批曾暴露於高風險環境的設備絕對禁止重新連回企業的內部核心網路。設備必須第一時間交還給 IT 部門,進行檢查才可以再使用。有的甚至會進行硬碟格式化重置(Secure Wipe),對於牽涉極高敏感專案的設備,某些機構甚至會採取最極端的作法,直接將實體硬碟拔除並進行物理銷毀,以徹底杜絕任何潛伏的硬體等級後門或國家級間諜軟體。

邊境審查擴大化:中國、香港、澳門與全球設備審查現況與罰則

千萬別以為只有香港正在緊縮邊境的數位審查。在地緣政治與國安法規趨嚴的今天,邊境無票搜索(Warrantless Search)電子設備,已經是全球部分國家開始出現的現象,通常這是針對恐怖分子為主,犯罪集團與高風險人士優先的措施。

中國與澳門的檢查情形與罰則:

中國依據 2024 年 7 月 1 日起實施的《國家安全機關行政執法程序規定》與《辦理刑事案件程序規定》,明文賦予國安機關在「緊急情況下」只需出示證件,即可當場查驗個人手機、電腦的權力。執法者會檢查是否安裝違規的 VPN、境外通訊軟體或敏感資訊。若拒絕配合解鎖,不僅設備會遭到扣押,若被認定涉嫌違反《反間諜法》,最高可處 5 萬元人民幣(約合新台幣 22 萬元)的罰款,情節嚴重者甚至將面臨行政拘留與刑事追訴。

隨著澳門《維護國家安全法》的修訂與落實,其海關與警方的執法權限大幅擴充。實務上若遭合理懷疑,旅客會被要求簽署「自願被檢查手機聲明」並翻閱社群軟體。若拒絕提供解鎖密碼,極有可能被控以《刑法典》中的「加重違令罪」,面臨最高 2 年徒刑或高額罰金。

全球其他實施入境設備檢查的國家

CyberQ 強調,這套防護 Protocol 不僅適用於中港澳,在全球多數標榜民主法治的國家,海關同樣擁有極大的「數位搜查權」,邊境與海關單位普遍擁有較一般執法更為廣泛的搜查權限,其中亦包括對旅客電子設備(如手機、筆電、儲存裝置)的檢查。這些權力通常源於邊境例外原則(border search exception 或類似法律概念),意即國家為維護主權、移民管理與國安需求,可在邊境降低部分程序保障標準。在邊境治理上,往往優先考量移民管理、海關查緝、國家安全與反恐需求等面向。

然而,各國法律對於是否可強制要求解鎖設備、拒絕配合的法律後果,以及搜查的合理性門檻,仍存在明顯差異,以下是一些比較顯著的國家案例。

紐西蘭

紐西蘭《海關與消費稅法》(Customs and Excise Act 2018)明確授權海關在具有「合理懷疑」(reasonable cause)的情況下,對旅客電子設備進行完整數位搜查,包括要求提供解鎖資訊(如密碼或 PIN)。

若旅客拒絕配合,可能面臨最高 5,000 紐元罰款,並可能遭設備扣留以進行鑑識分析。

需注意的是,法律並未賦予海關一般性強制銷毀設備的權力,解鎖要求須建立在合理懷疑基礎上,而非可隨意行使。

美國

美國海關及邊境保衛局(CBP)依據「邊境搜查例外」原則,享有在無搜索令情況下檢查旅客行李與電子設備的權力。實務上,CBP 可進行基礎設備檢查(basic search),更深入的法證鑑識(forensic search)在部分司法管轄區已被法院要求需具備合理懷疑才可以執行。外籍旅客若拒絕配合解鎖,可能面臨,被拒絕入境、簽證被取消、原機遣返。美國公民則通常不會被拒絕入境,但設備可能被暫時扣留並複製資料。

不過這邊需要特別指出,美國法律並未授權無限期扣押設備,是否採取上述措施具有高度行政裁量性,並非必然結果。

英國

英國《反恐法 2000》(Terrorism Act 2000)附表第 7(Schedule 7)賦予邊境警察極為廣泛的盤查權力。在此制度下,執法人員可在無需具體懷疑的情況下盤查旅客,可要求交出電子設備與解鎖資訊。拒絕配合可能構成刑事犯罪,並面臨罰款或最長約 3 個月監禁。英國因此常被視為民主國家中邊境強制權最明確、最具體的一例。

加拿大

加拿大邊境服務局(CBSA)依法可檢查旅客電子設備。若旅客拒絕協助,可能被視為妨礙執法或不遵守海關指示,但並不存在單一明確法律條文規定「拒絕解鎖即必然面臨固定刑責或罰款」。相關法律後果通常取決於具體情境,例如是否涉及虛報、隱匿或其他違規行為。

澳洲

澳洲邊防署(ABF)同樣具有檢查電子設備的權力,並可要求旅客協助解鎖或提供資料。若外籍旅客拒絕配合,可能影響其入境評估,甚至導致簽證被取消。然而,並非所有拒絕情況都會直接導致刑事處罰,多數後果仍屬行政裁量範圍。

合規與安全的平衡點

CyberQ 認為,在地緣政治與法規快速變動的當下,出境的資安準備已經從單純的防範駭客延伸到了應對公權力審查。我們並不是不想被公權力審查,而是在商業與個人隱私上,確實有其保護的必要性。

這項 Protocol 適用但不限於在入境時會檢查手機和電腦的地區,對於治安較差,有可能會遺失筆電或手機的區域,同樣適用於這份標準。CyberQ 提醒,透過上述的「實體設備替換」與「網路隔離機制」,我們不僅能展現出大方配合當地法規的態度,免除牢獄之災與罰款,更能在這道不可抗力的檢查關卡前,堅定守住自身與企業的關鍵資訊底線。