這次在 2025 年 11 月 18 日發生的全球網站無法順利存取的 Cloudflare 大當機事件,原因是 Cloudflare 的網路服務發生故障與中斷的情形,導致包括 ChatGPT、X 等全球一大堆仰賴 Cloudflare 服務的網站紛紛掛點,許多知名網站也被影響而暫停了約三個小時,受影響的層面真的很廣泛,危機解除後,官方也很負責任地發表了這次事件的調查報告,坦承是該公司 2019 年以來的最嚴重事故。

Cloudflare 究竟是誰 ? 為何它的服務中斷會造成全球多家網站大當機呢 ?

在解釋為何 Cloudflare 的故障會引發全球災難前,我們必須先理解它的角色,它是全球網路的隱形冠軍,可說是網際網路世界的超級守門員與總機。

1、它的角色是網路流量的必經大門

Cloudflare 是一家提供全球內容遞送網路(CDN)與資安服務的公司。它的運作模式屬於「反向代理」(Reverse Proxy)。

在一般情況下,不論是我們透過 Line 或臉書點了任何連結,或者是當我們的手機或電腦輸入網址(如本站 cyberq.tw),瀏覽器通常會直接連線到該網站的主機。

而如果使用 Cloudflare 後, 你的連線請求會先被 Cloudflare 的伺服器攔截。Cloudflare 會先檢查你是不是駭客(WAF 防護)、查看有沒有快取資料可以給你(CDN 加速),確認安全後,才將請求轉發給真正的網站主機。

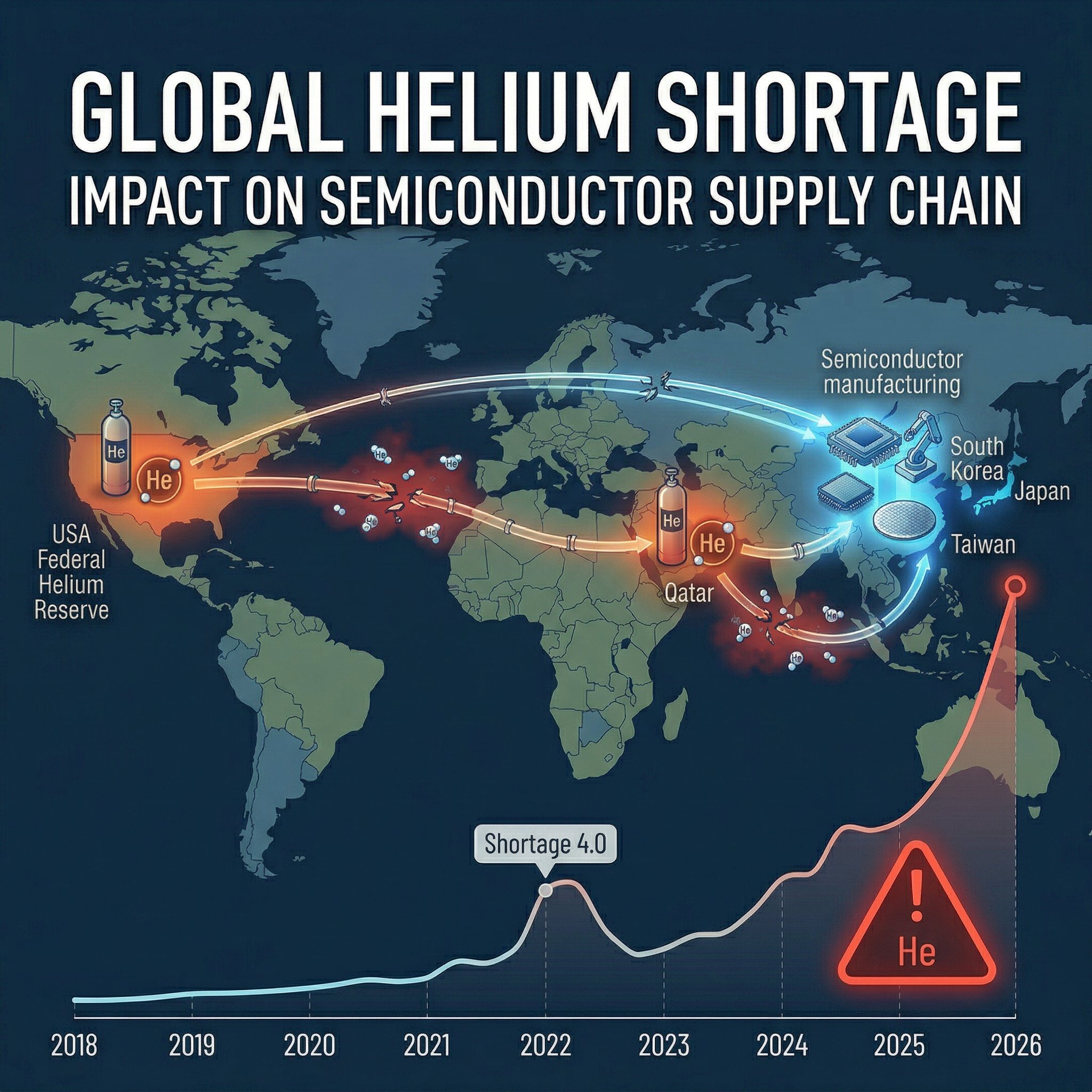

換句話說,它是擋在使用者與網站伺服器之間的一道牆。這道牆能擋住飛彈(DDoS),也能讓正常訪客進門更快。全球約有 20% 的網站流量(包括 Uber、Fitbit、Discord 以及無數的新聞媒體與政府網站)都由它負責經手。

2、為何它一當機,全球網站跟著掛?

這就是「成也蕭何,敗也蕭何」的道理。由於 Cloudflare 採用的是中間人架構,所有的流量都必須經過它。

單點故障(Single Point of Failure)是資訊界常常講的概念,想像一棟商業大樓(網際網路),裡面有數千家正在正常辦公的公司(網站)。Cloudflare 就是這棟大樓唯一的大廳警衛兼旋轉門。 一旦這個警衛昏倒了,或是旋轉門卡死了,外面的人進不去,裡面的人出不來。即便那些公司內部的運作完全正常(伺服器沒壞),對外部使用者來說,這些公司就像「消失」了一樣。這就是為什麼當 Cloudflare 出事時,我們會看到瀏覽器跳出「502 Bad Gateway」或「500 Internal Server Error」,這代表路徑斷了,而不是目的地消失了。

再來是它的優秀防護功能,也就是IP 隱藏機制。為了安全,使用 Cloudflare 的網站通常會隱藏自己真實的 IP 地址(Origin IP),只允許來自 Cloudflare 的連線。這意味著,當 Cloudflare 當機時,即使你想繞過它直接連線到網站主機,通常也會因為防火牆規則而被拒絕。這使得 Cloudflare 的故障幾乎無法透過簡單的切換開關來立即修復,往往造成全球性的連線中斷。

當全球近 20% 的網路流量都流經同一家公司的神經網絡時,Cloudflare 的每一次「報告」或「震動」,都牽動著全球數位經濟的命脈。

當 Tbps 成為新常態,顯示出全球資安與網路基礎建設的脆弱性

從 Cloudflare 先前發布的這份資安報告可以看到,近期的網路攻擊或流量吞吐量已達到前所未見的巨大規模。回顧 2025 年中,Cloudflare 才剛擋下峰值達 7.3 Tbps 的超高流量 DDoS 攻擊;而 11 月這份報告所揭示的數據,似乎暗示著攻擊者的手段與 AI 驅動的殭屍網路(Botnet)正在經歷新一輪的質變。

這不僅僅是表面上看到的巨大數字而已,而是網路戰攻防的典範轉移。駭客正利用更廉價的雲端資源與更聰明的 AI 模型,發動針對性更強、隱蔽性更高的攻擊。對於企業而言,這意味著傳統的防火牆已形同虛設,必須依賴像 Cloudflare 這種具備全球清洗流量能力的「超級節點」才能生存。

Cloudflare 是網路世界的隱形守護者

Cloudflare 平時你感覺不到它的存在,一旦中斷,生活與商業便會陷入停擺。Cloudflare 透過其獨特的「反向代理」(Reverse Proxy)架構與 Anycast 網路技術,在全球 300 多個城市建立了資料中心。

這家公司的核心價值在於三個層次:

加速(CDN): 讓位於台灣的使用者讀取美國網站時,像讀取本地檔案一樣快。

保護(Security): 作為網路的「免疫系統」,自動過濾掉惡意的流量與攻擊。

零信任(Zero Trust): 取代傳統 VPN,成為企業內網安全的新標準。

Cloudflare 的商業模式極具黏著性。它先以免費服務吸引數百萬個中小型網站加入,將這些網站變成了它的「偵測探針」,再利用這些龐大數據訓練 AI 模型,再將訓練好的防禦能力賣給大型企業,建構出龐大的生態系。

過度集中的單點失效風險

然而,隨著 Cloudflare 的報告顯示全球駭客的網路攻擊規模越來越大,我們也不得不面對一個尷尬的現實,網際網路的基礎設施是否脆弱,或變得太依賴單一大廠?

當 Cloudflare 成功擋下巨大攻擊時,它是英雄,但若其基礎設施出現配置錯誤或遭攻破,或如這次全球網站出現大量 500 internal server error 錯誤的大當機事件,地球上的半個網路世界可能瞬間癱瘓。這正是科技媒體與資安專家持續關注的議題:在追求極致效能與安全的同時,我們是否正在製造一個巨大的單點故障(Single Point of Failure)?

市場該如何應對?

CyberQ 認為,對於不少公司、組織與 IT 決策者來說,現在是重新審視資安架構的時刻,重視高風險威脅的常態化,我們不能再假設公司網站或服務的對外頻寬足夠應對攻擊,DDoS 防護已是標準配備,而不是選擇性配備喔。

再來是混合雲策略,歷經 2025 年記憶猶新的 AWS 美東機房大當機事件,雖然 Cloudflare 強大,但雞蛋不應全放在同一個籃子裡,備援機制的規劃至關重要,不論是較小規模的應變用雲端服務,選擇其他廠商的 CDN 服務多一份準備,都需要資訊治理規劃時未雨綢繆。

逐步擁抱 Zero Trust,傳統邊界防禦已失效,身份驗證才是新的防火牆。

Cloudflare 依然是目前網路上最堅固的盾牌之一,但握在手中的盾牌越重,我們越需要懂得如何靈活運用,而不能只是依賴著它。

首圖及配圖由 ComfyUI 搭配本地端 AI 模型生成